رد: تجارب الاعضاء الناجحة فى تصليح و تفليش و فك شفرات الاجهزة على EFT Dongle

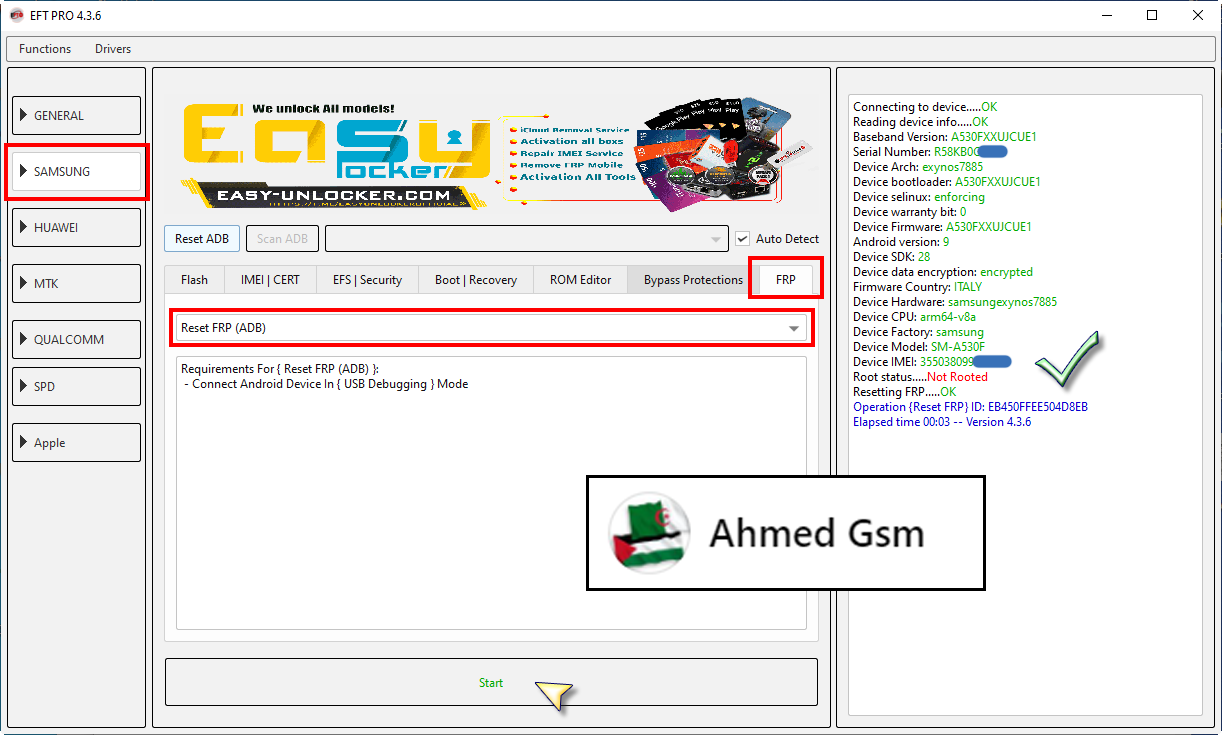

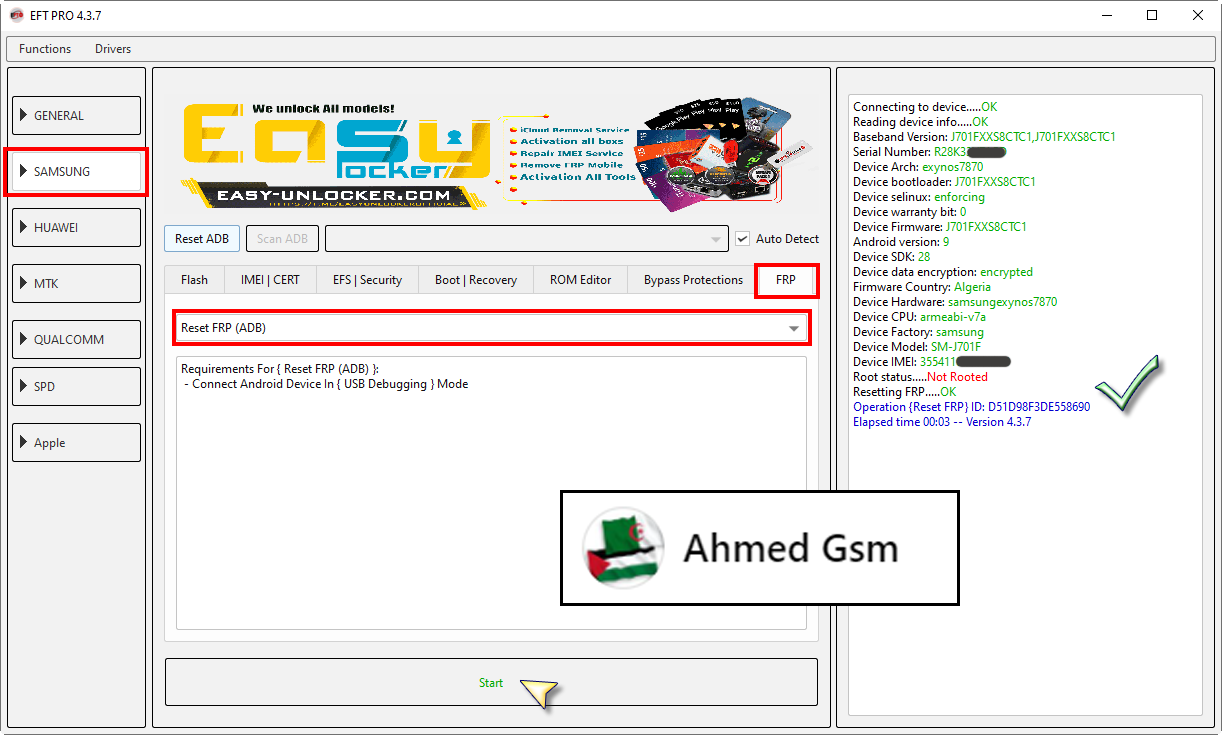

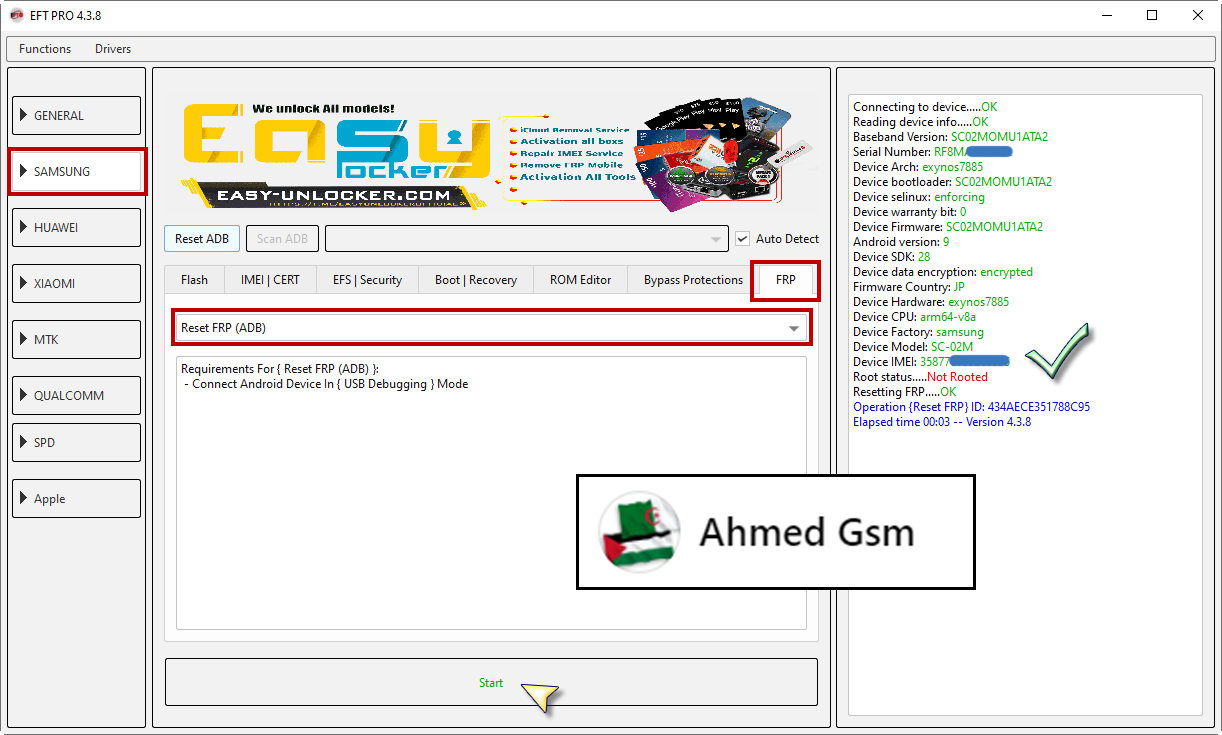

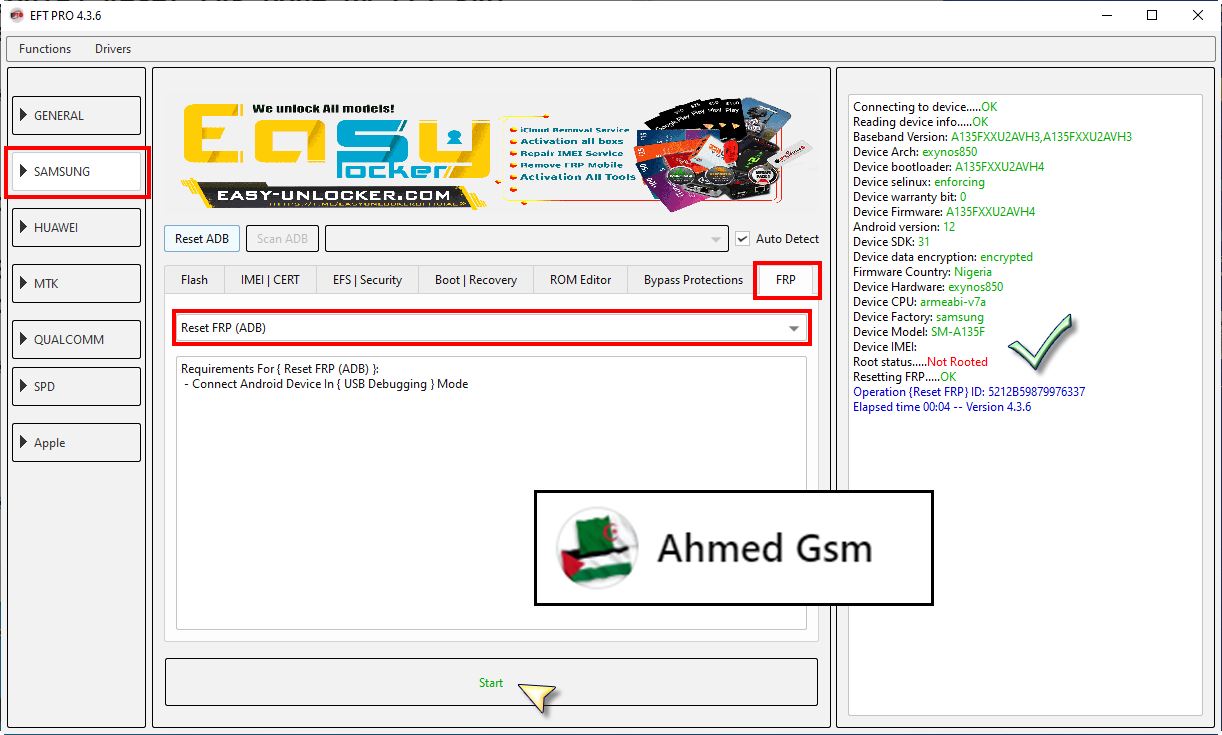

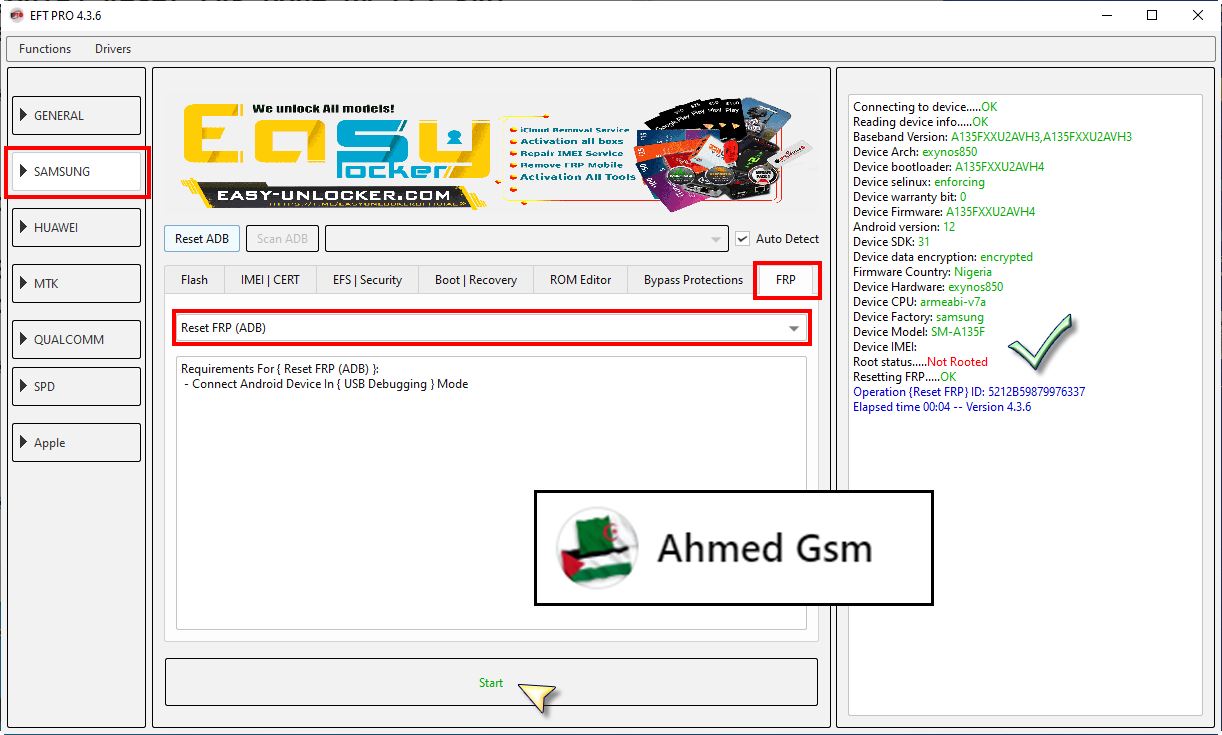

Samsung Galaxy A13 (SM-A135F) Reset FRP Done By EFT PRO

Samsung Galaxy A13 (SM-A135F) Reset FRP Done By EFT PRO

كود:

[B][FONT=Arial Black]Connecting to device.....OK

Reading device info.....OK

Baseband Version: A135FXXU2AVH3,A135FXXU2AVH3

Device Arch: exynos850

Device bootloader: A135FXXU2AVH4

Device selinux: enforcing

Device warranty bit: 0

Device Firmware: A135FXXU2AVH4

Android version: 12

Device SDK: 31

Device data encryption: encrypted

Firmware Country: Nigeria

Device Hardware: exynos850

Device CPU: armeabi-v7a

Device Factory: samsung

Device Model: SM-A135F

Device IMEI:

Root status.....Not Rooted

Resetting FRP.....OK

Operation {Reset FRP} ID: 5212B59879976337

Elapsed time 00:04 -- Version 4.3.6

[/FONT][/B]