أنت تستخدم أحد المتصفحات القديمة. قد لا يتم عرض هذا الموقع أو المواقع الأخرى بشكل صحيح.

يجب عليك ترقية متصفحك أو استخدام أحد المتصفحات البديلة.

يجب عليك ترقية متصفحك أو استخدام أحد المتصفحات البديلة.

تجارب الاعضاء الناجحة فى تصليح و تفليش و فك شفرات الاجهزة على EFT Dongle

- بادئ الموضوع DZ-Developer

- تاريخ البدء

رد: تجارب الاعضاء الناجحة فى تصليح و تفليش و فك شفرات الاجهزة على EFT Dongle

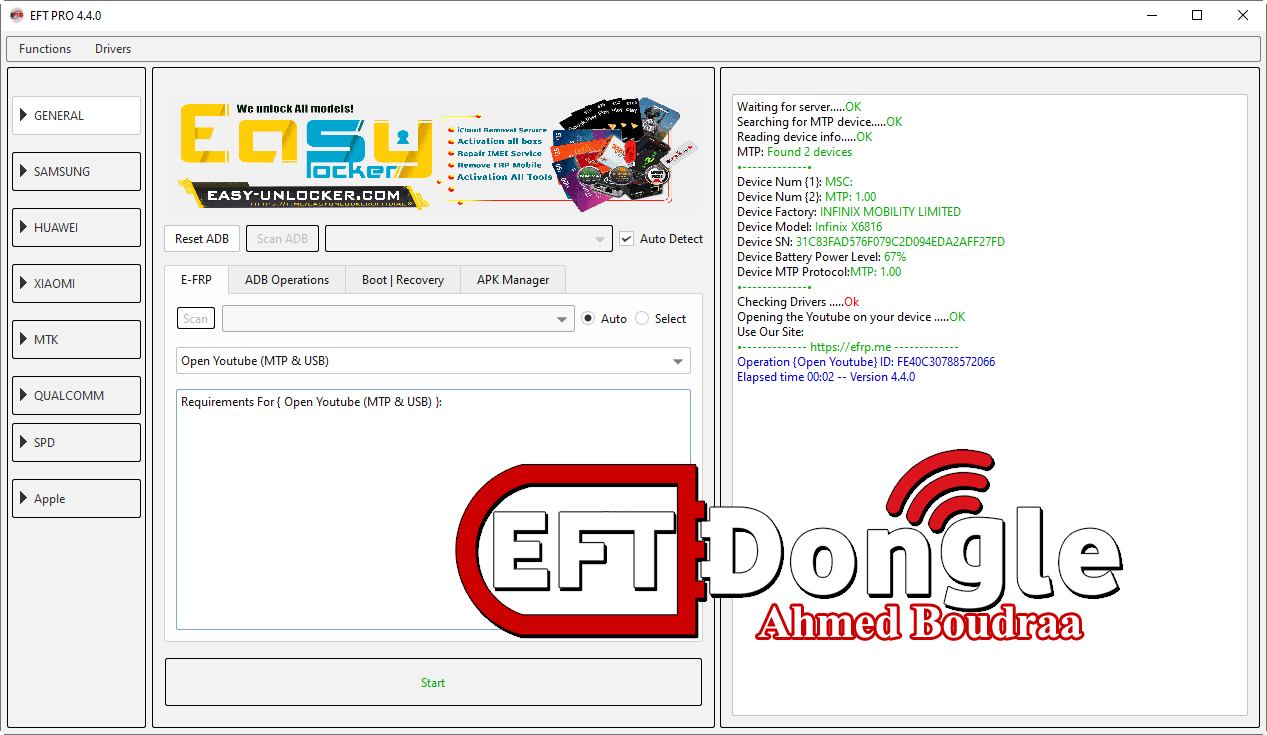

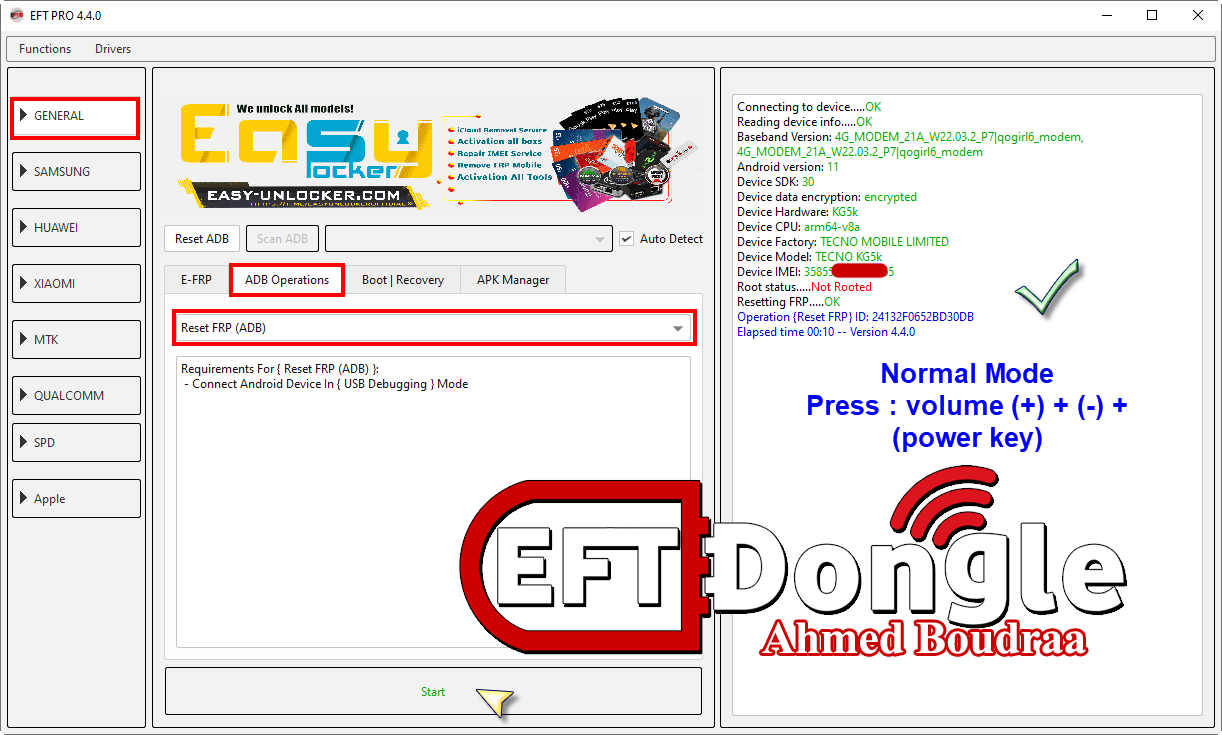

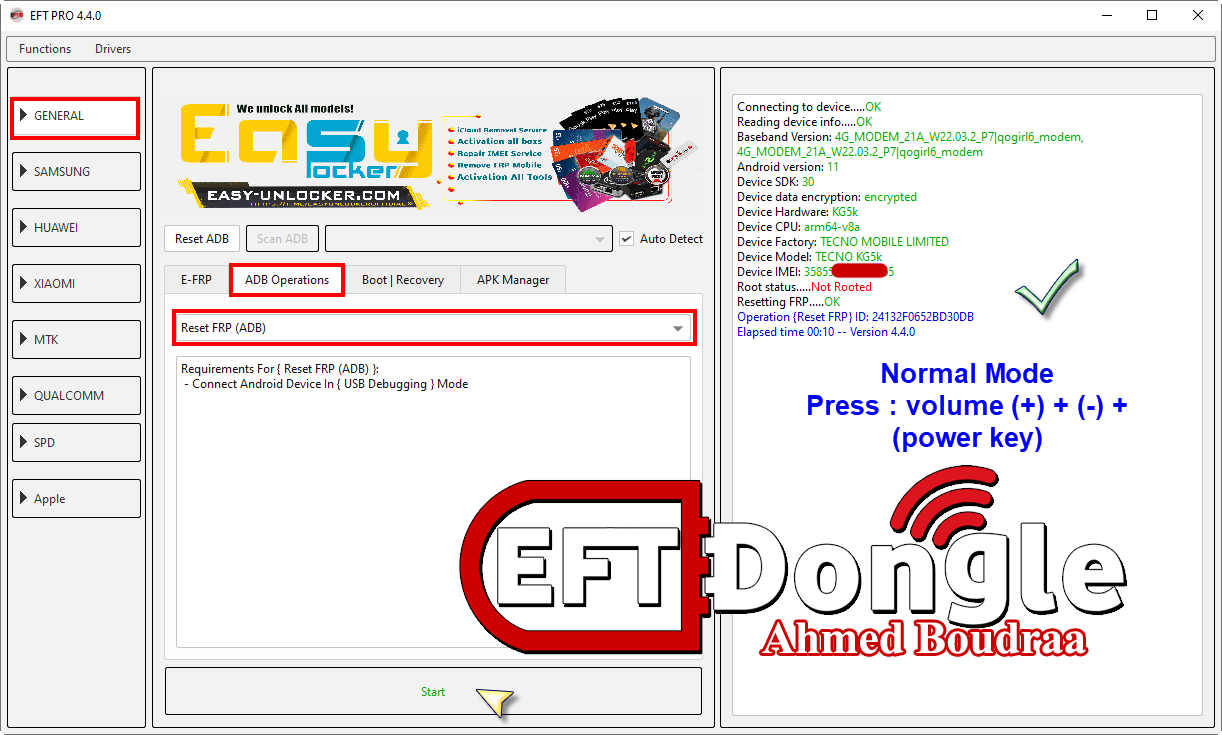

Tecno Spark 8C (KG5k)

In Normal Mode Press: Volume (+) + (-) + (Power Key)

Reset FRP ADB

EFT_PRO

Tecno Spark 8C (KG5k)

In Normal Mode Press: Volume (+) + (-) + (Power Key)

Reset FRP ADB

EFT_PRO

كود:

[B][FONT=Arial Black]Connecting to device.....OK

Reading device info.....OK

Baseband Version: 4G_MODEM_21A_W22.03.2_P7|qogirl6_modem,4G_MODEM_21A_W22.03.2_P7|qogirl6_modem

Android version: 11

Device SDK: 30

Device data encryption: encrypted

Device Hardware: KG5k

Device CPU: arm64-v8a

Device Factory: TECNO MOBILE LIMITED

Device Model: TECNO KG5k

Device IMEI: 358554XXXXXXX65

Root status.....Not Rooted

Resetting FRP.....OK

Operation {Reset FRP} ID: 24132F0652BD30DB

Elapsed time 00:10 -- Version 4.4.0

[/FONT][/B]رد: تجارب الاعضاء الناجحة فى تصليح و تفليش و فك شفرات الاجهزة على EFT Dongle

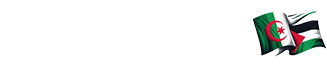

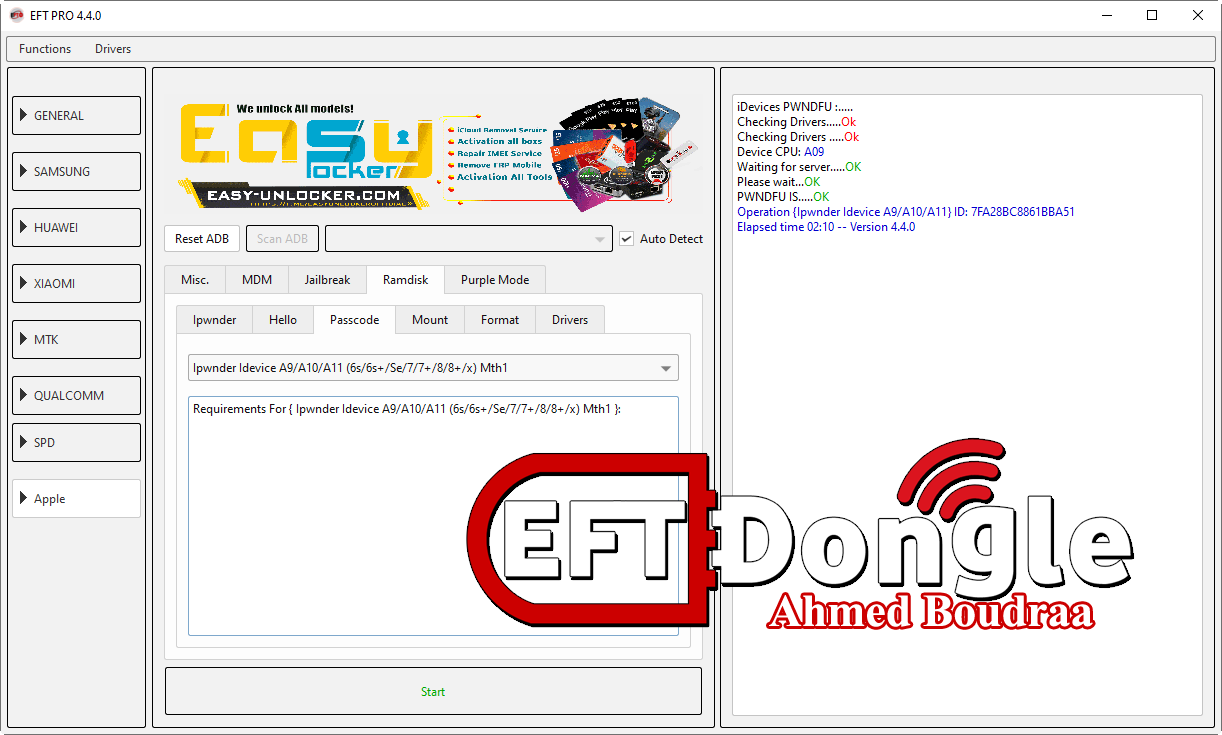

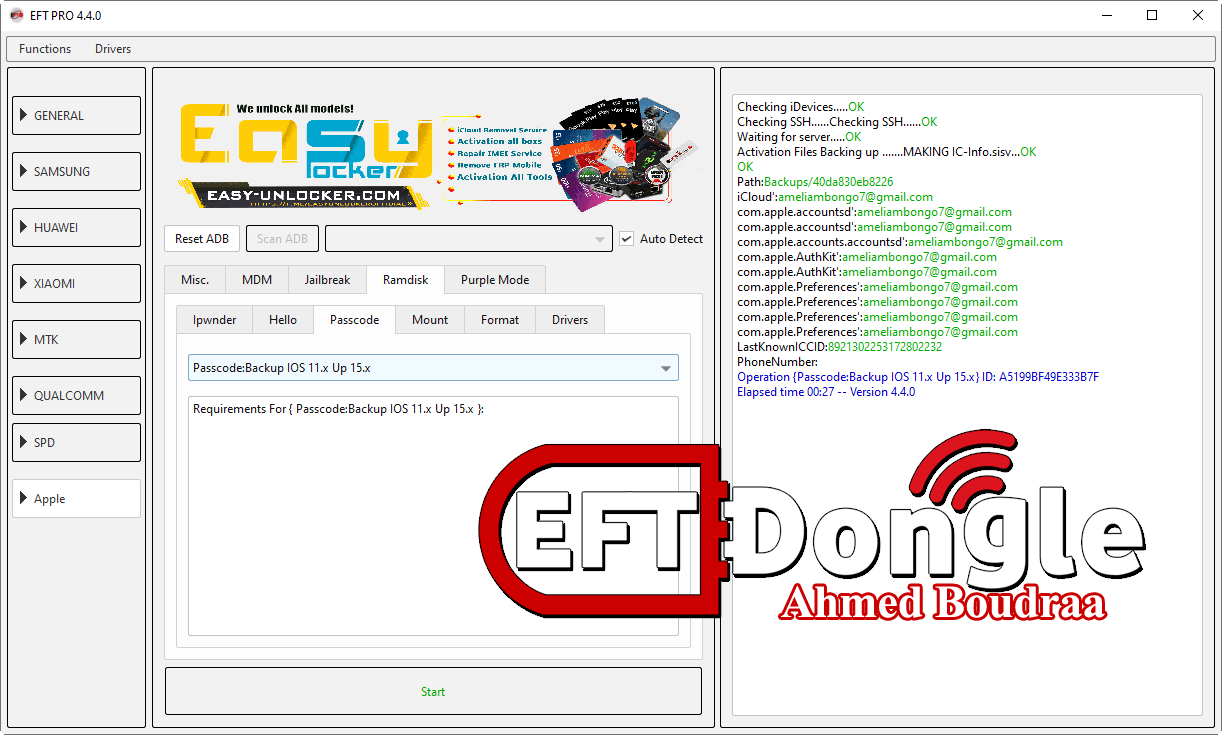

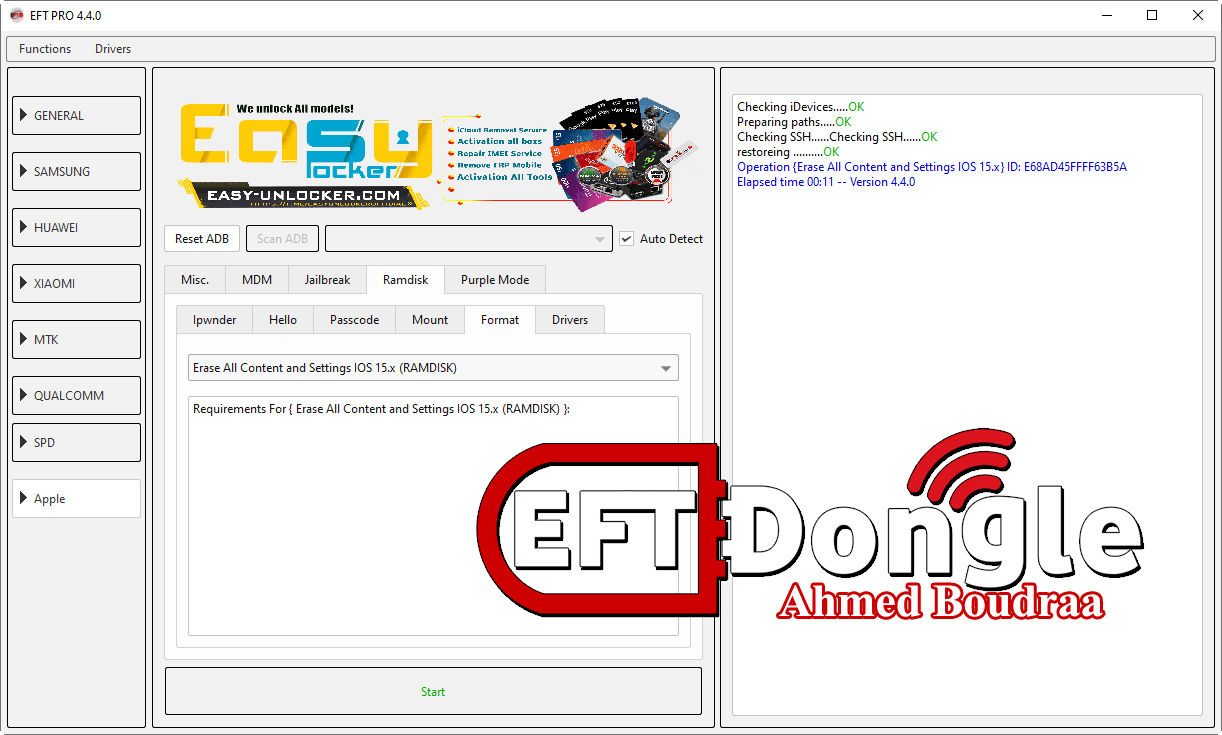

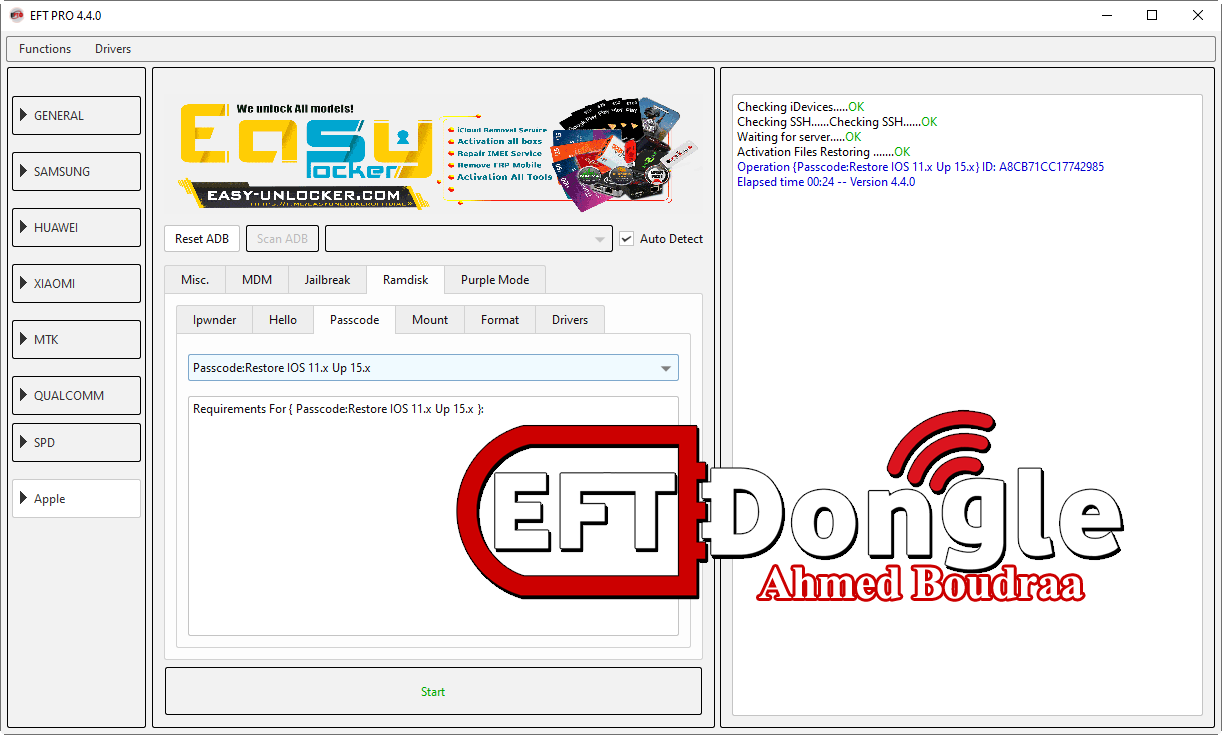

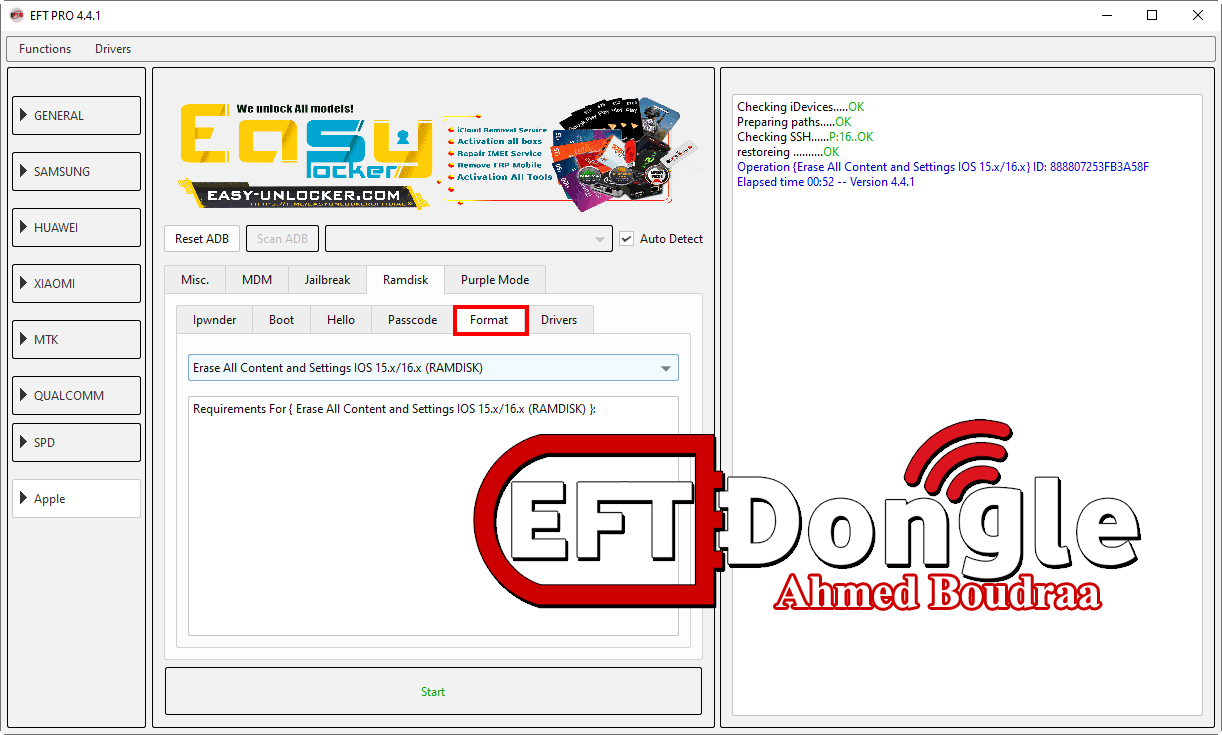

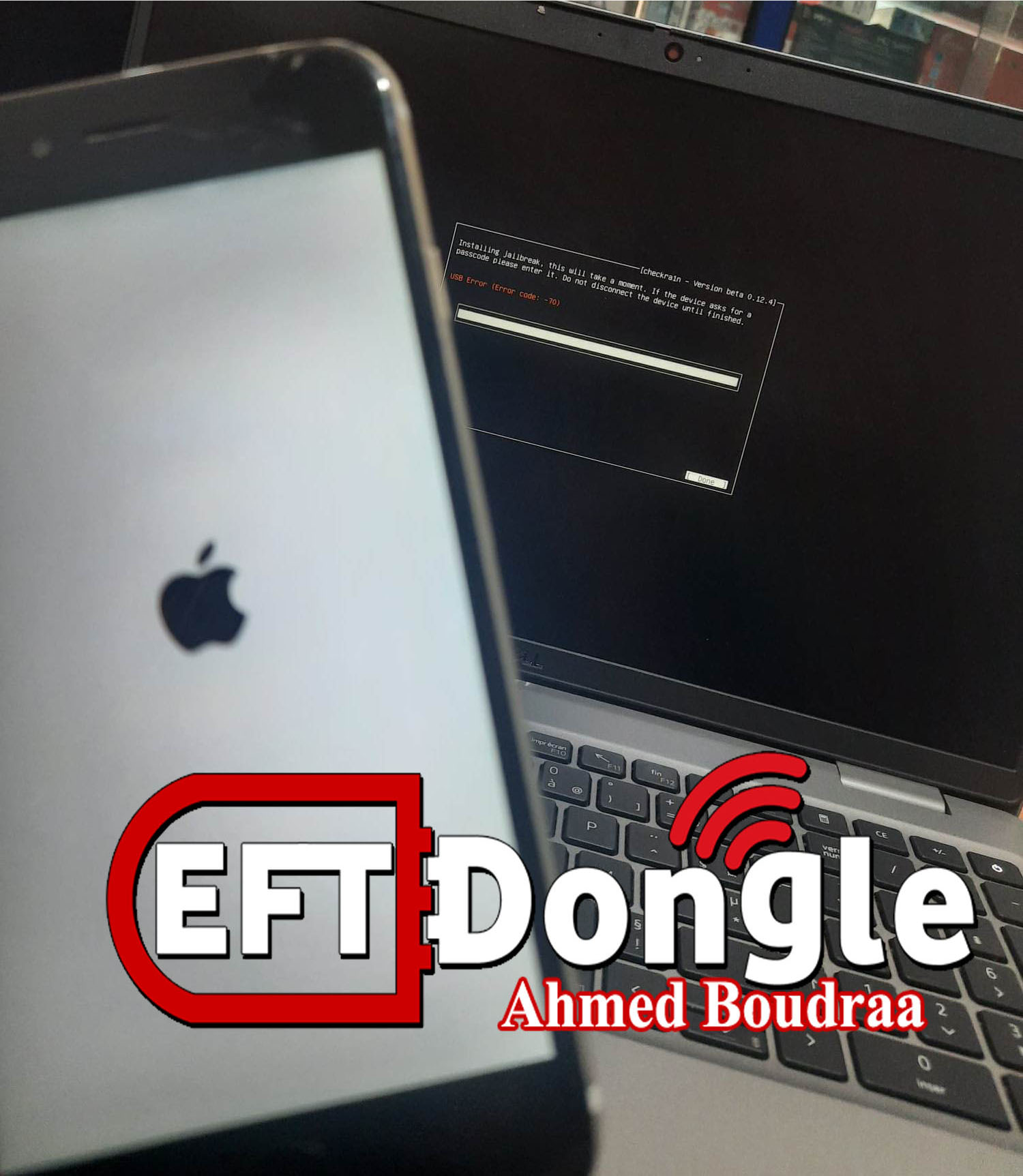

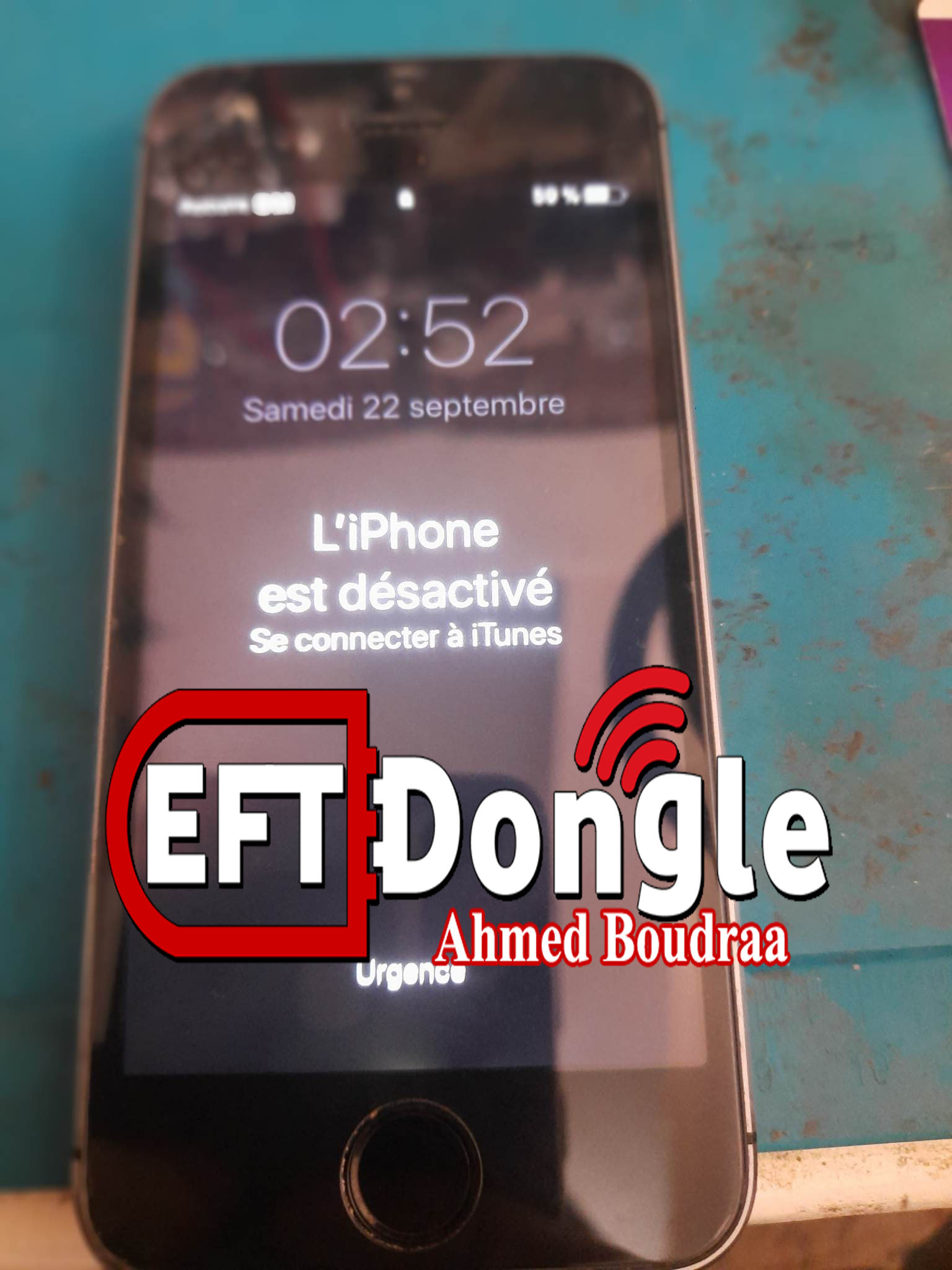

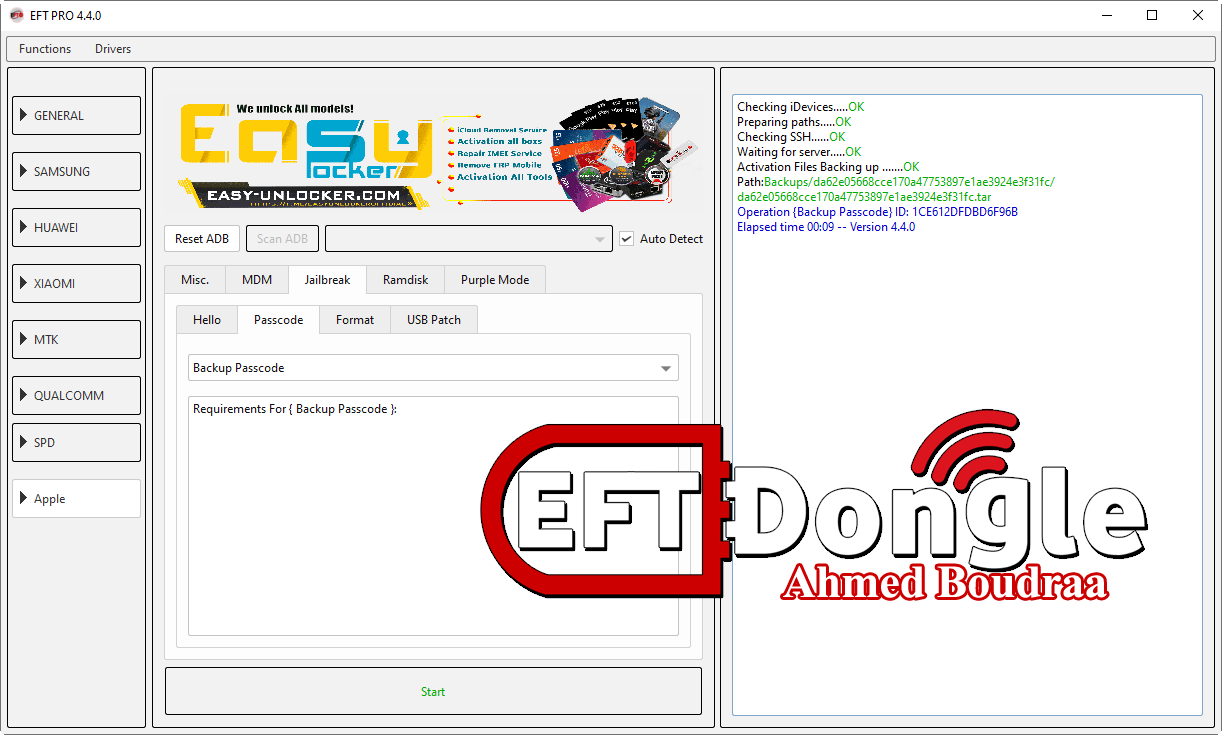

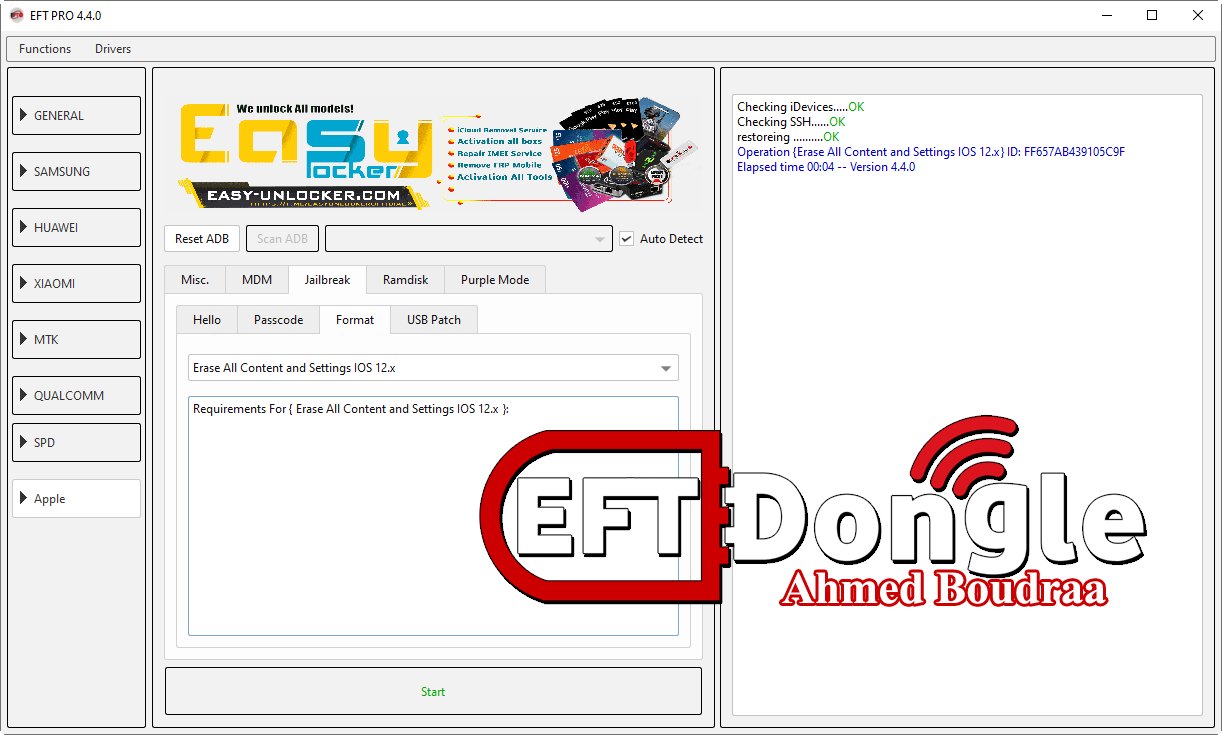

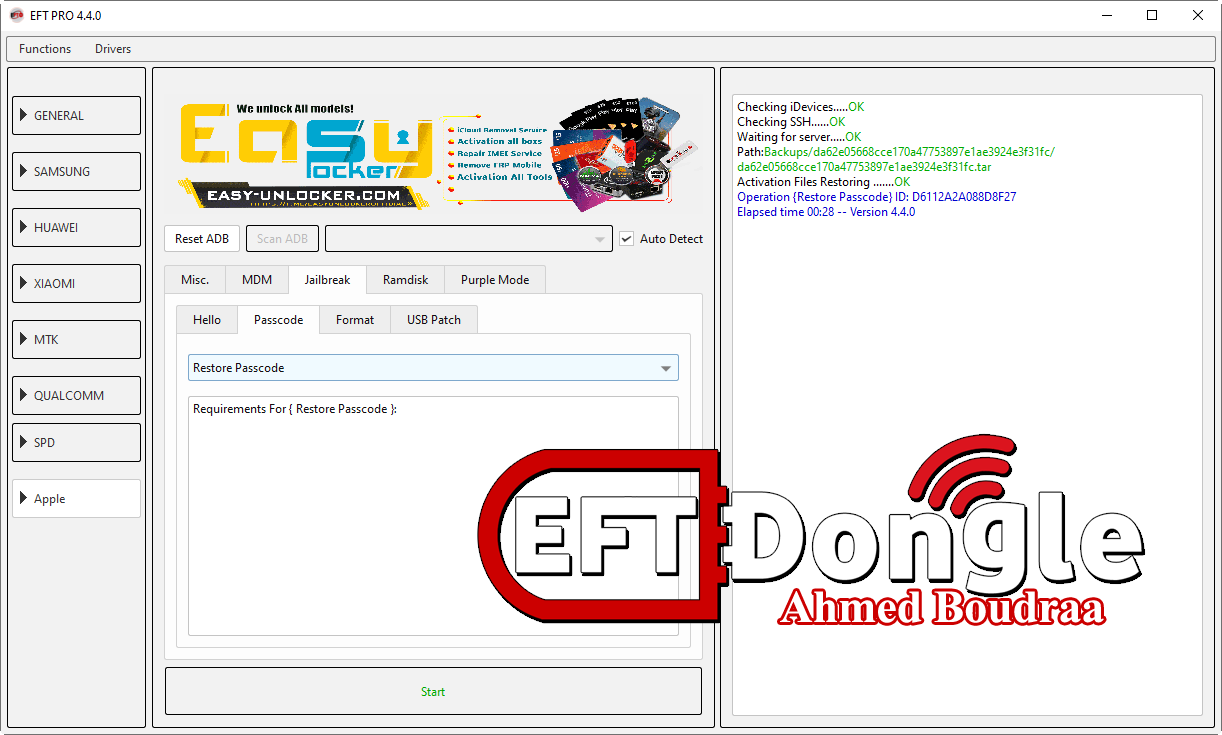

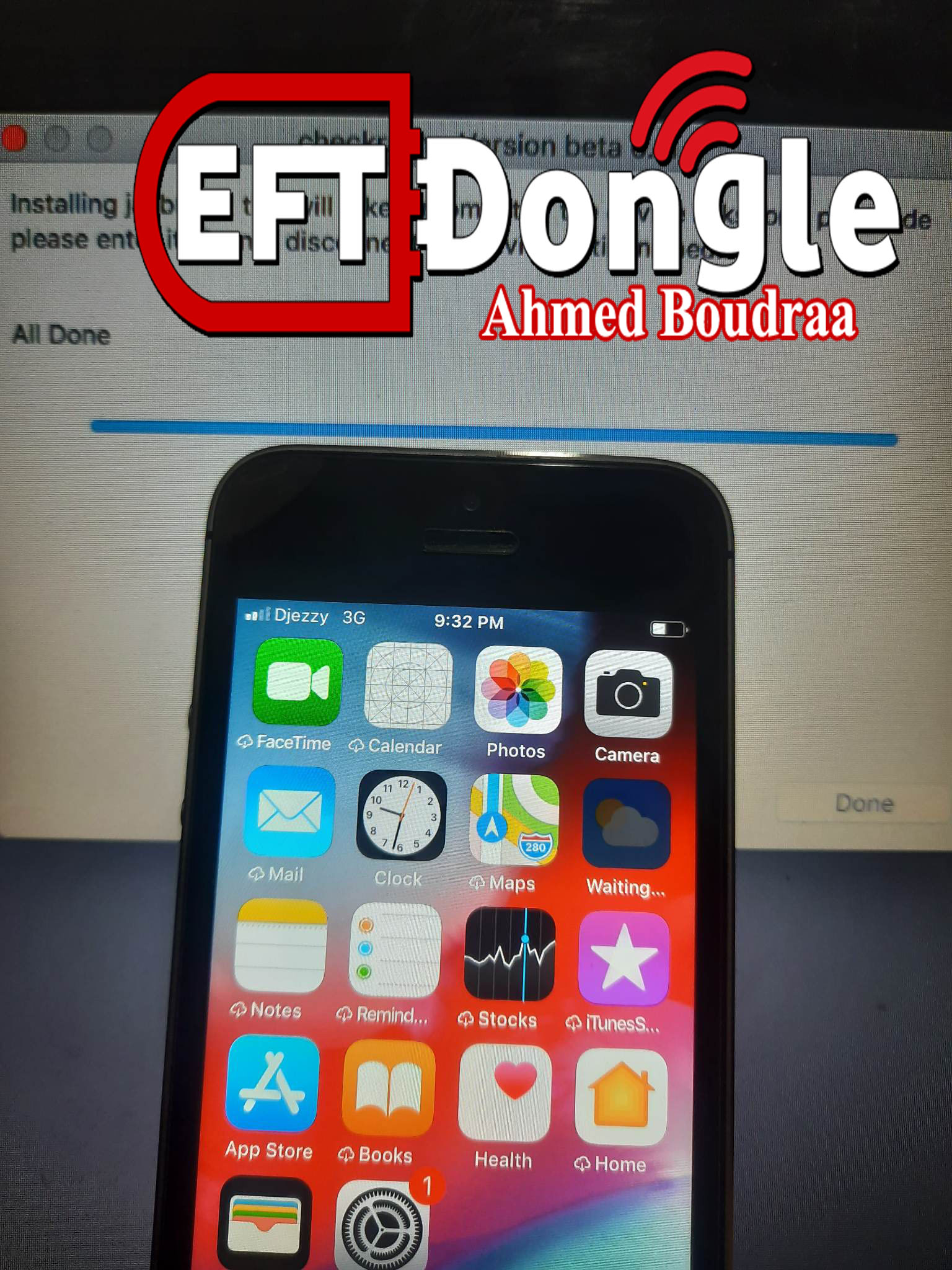

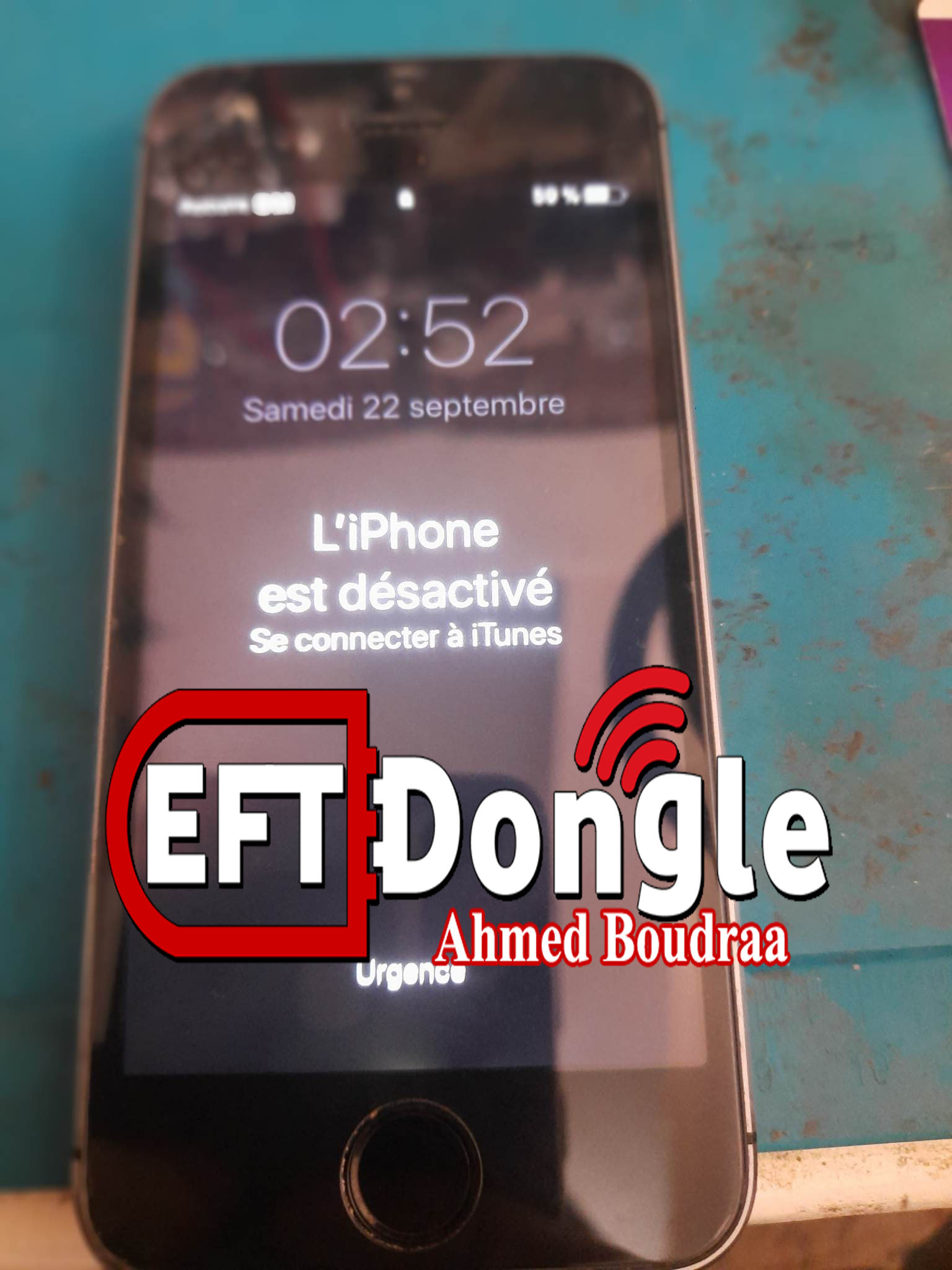

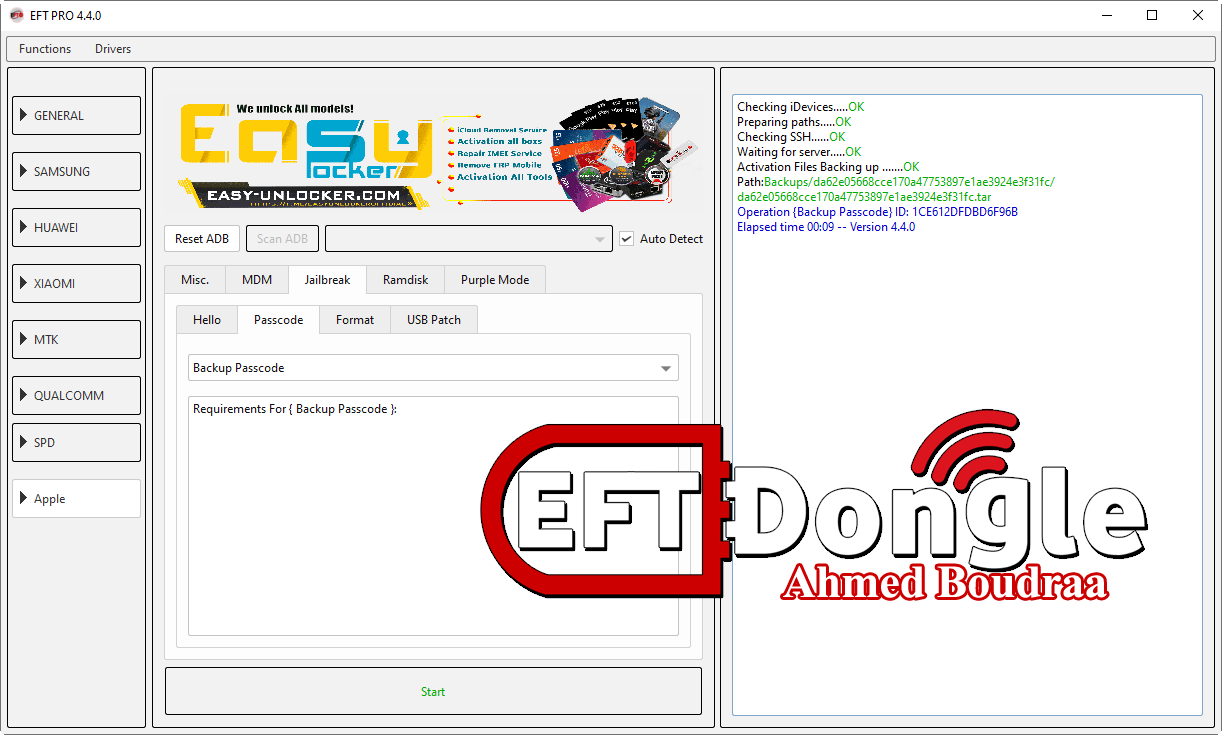

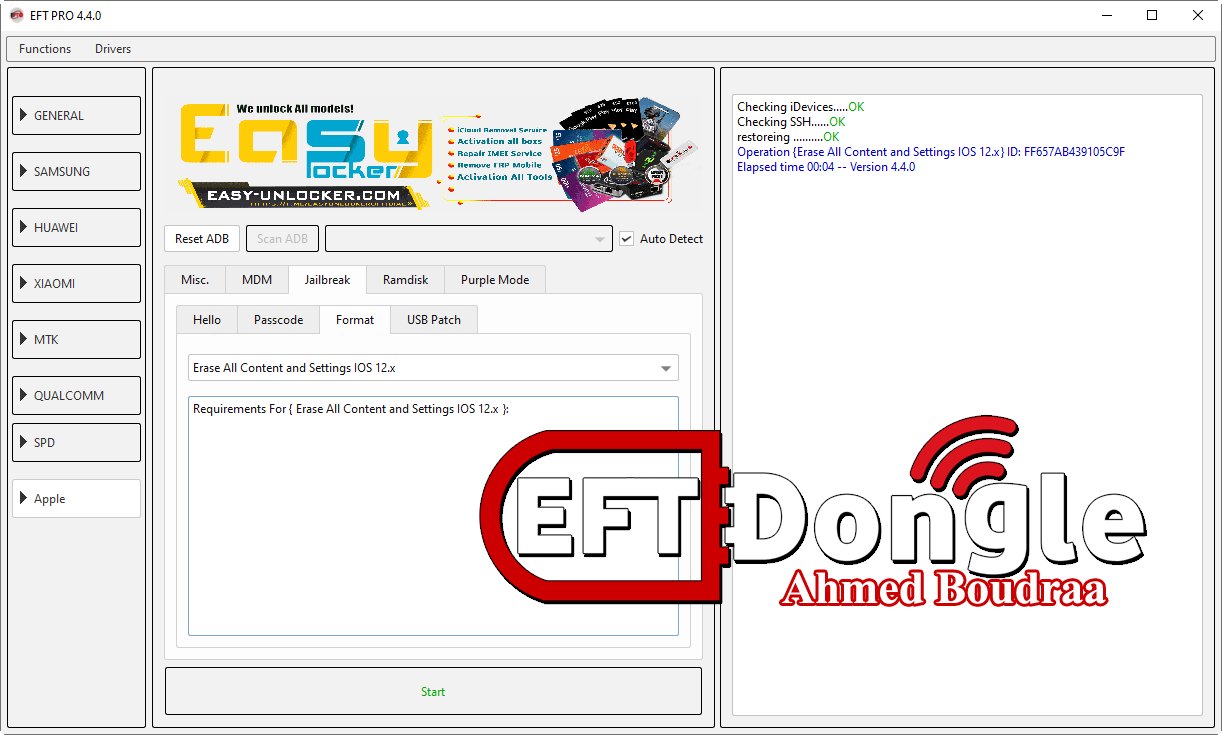

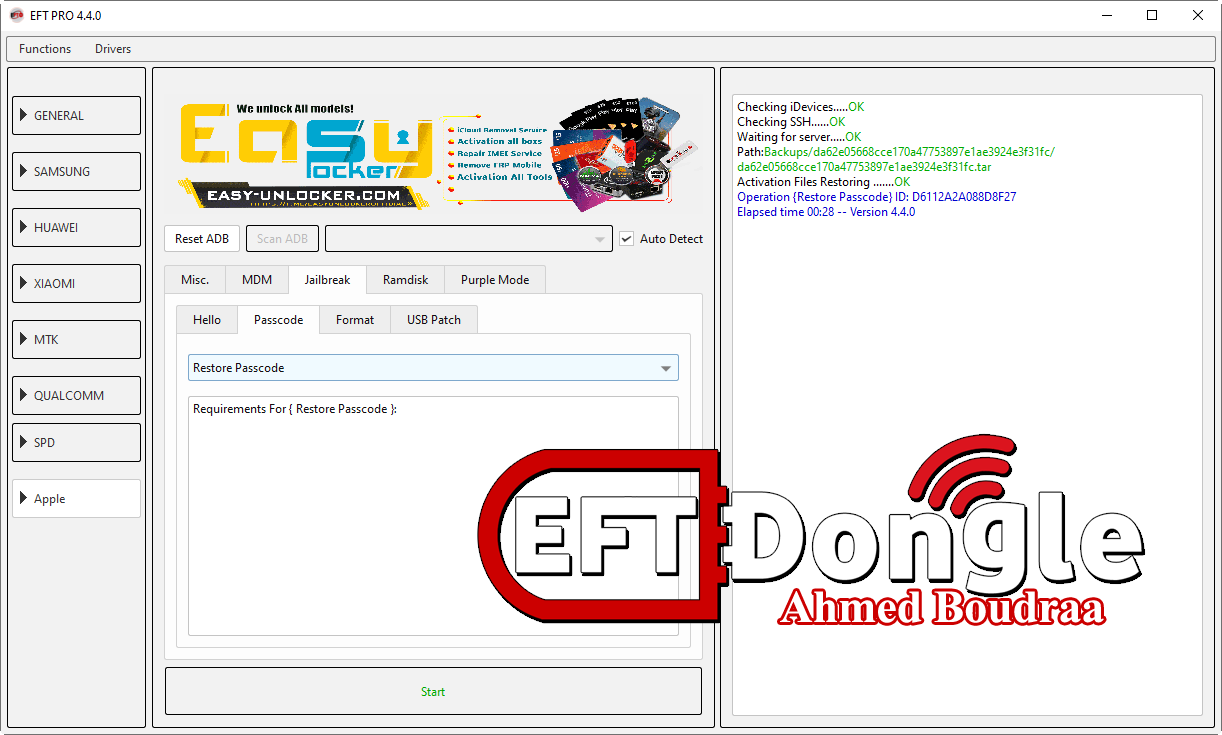

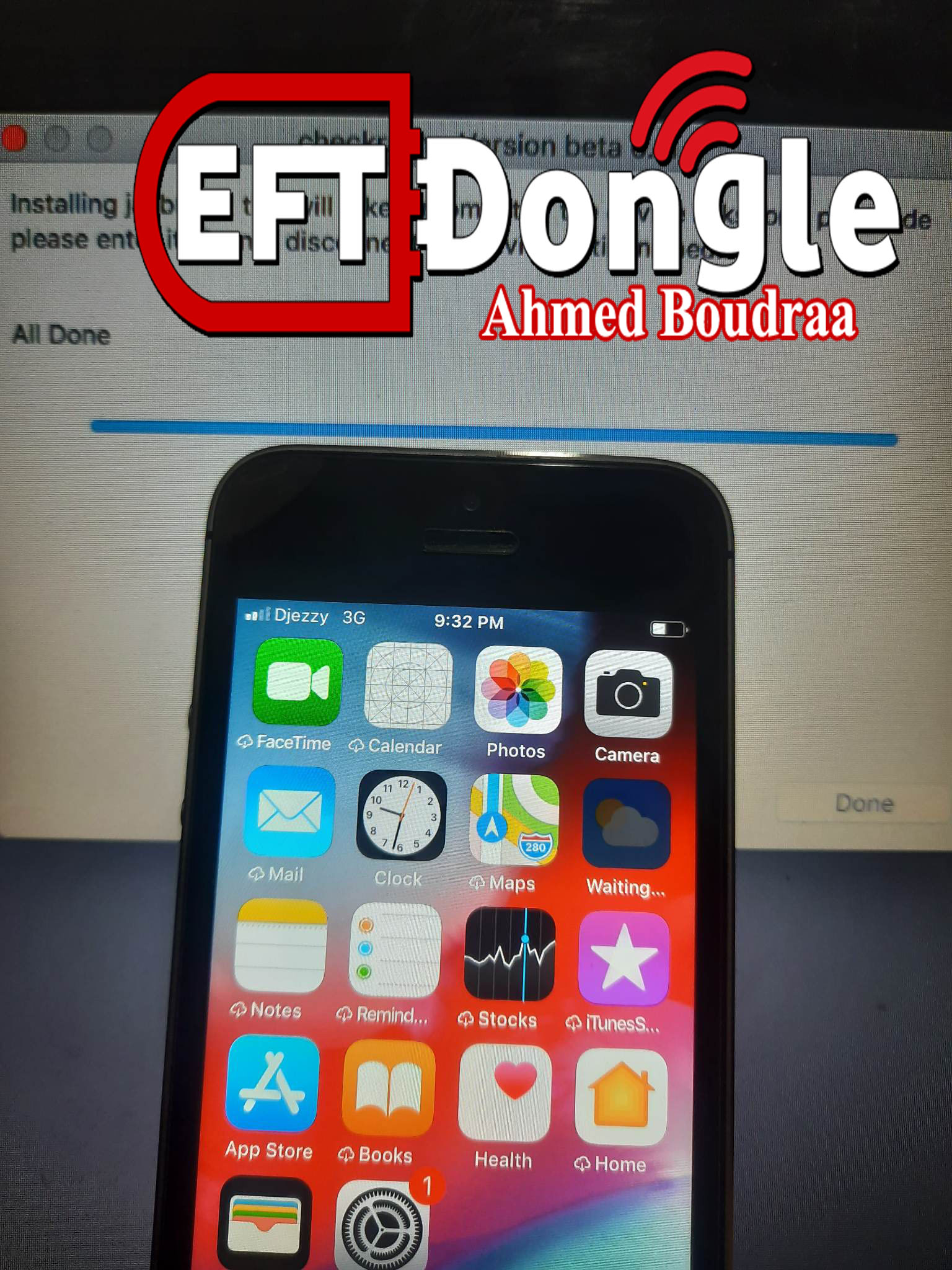

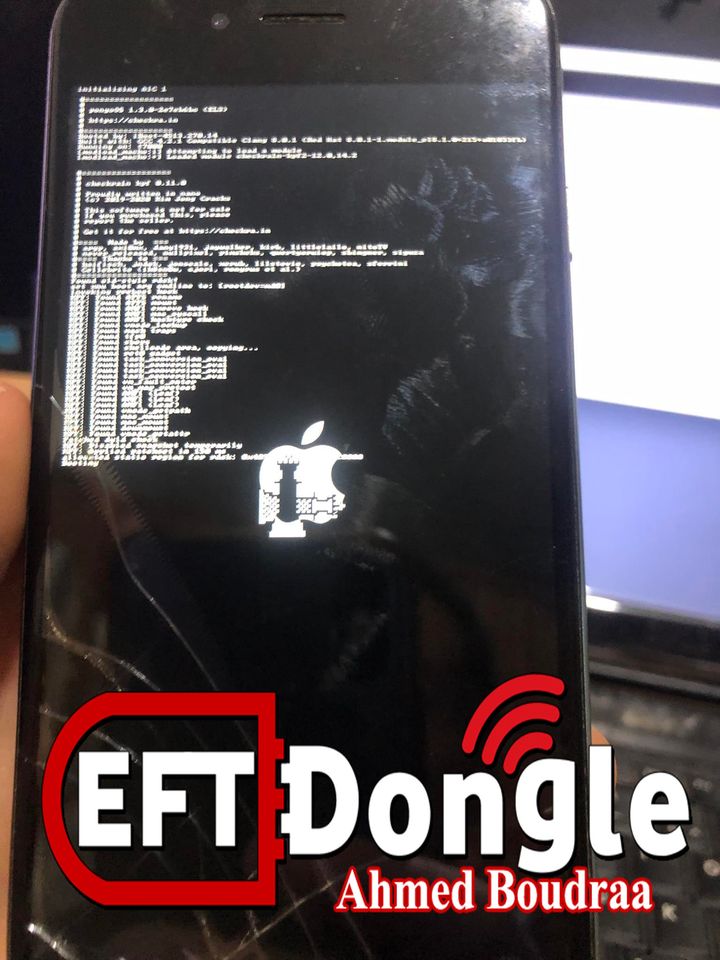

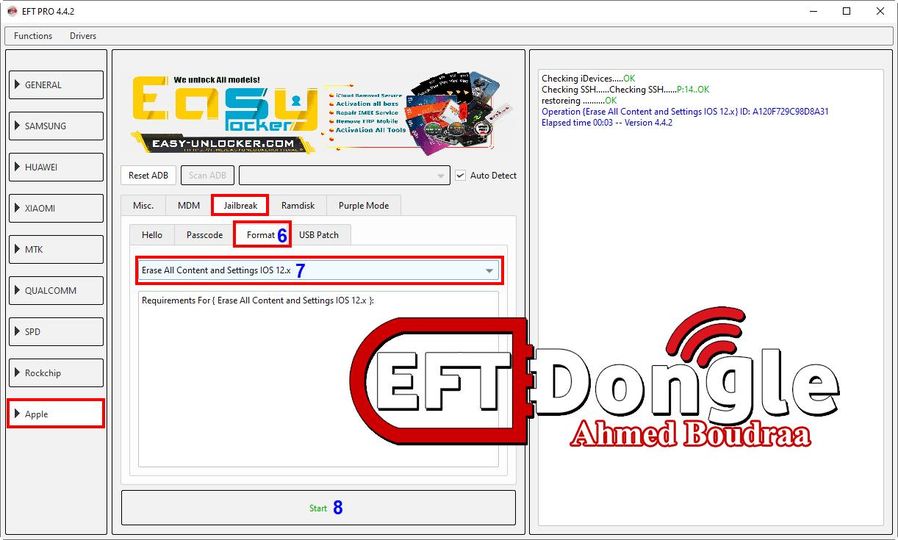

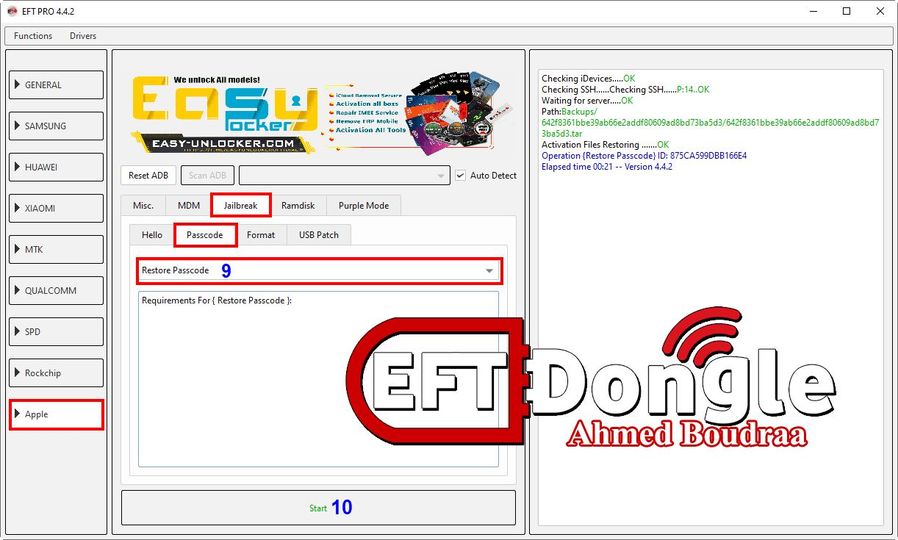

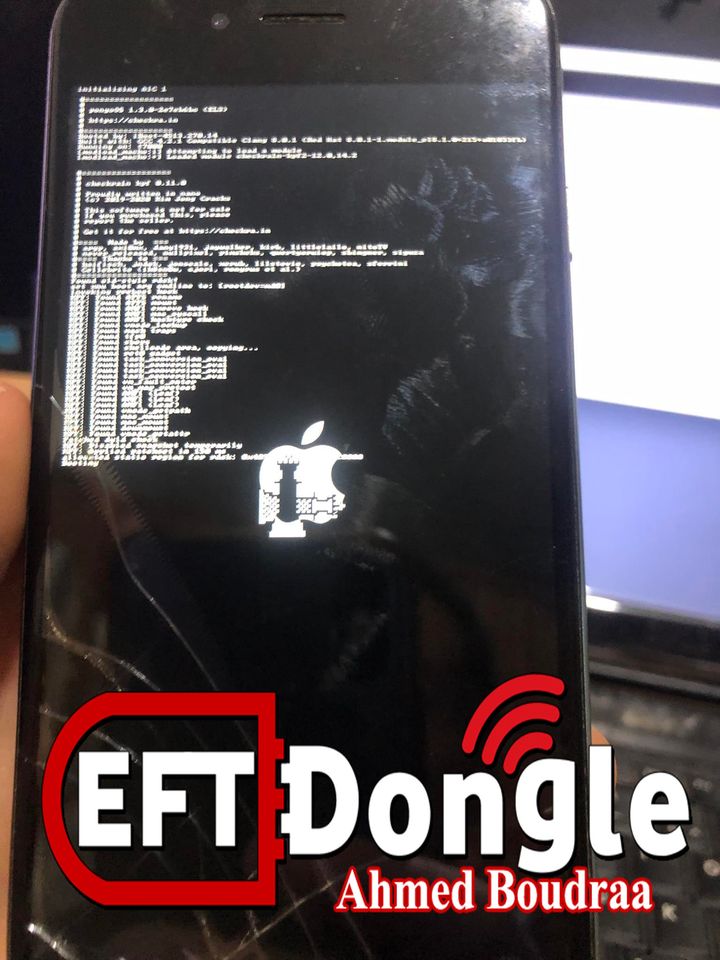

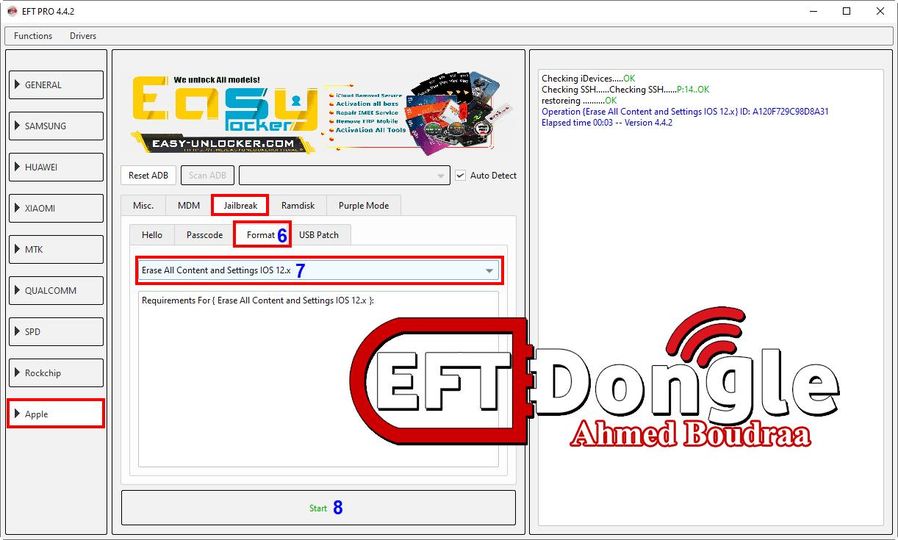

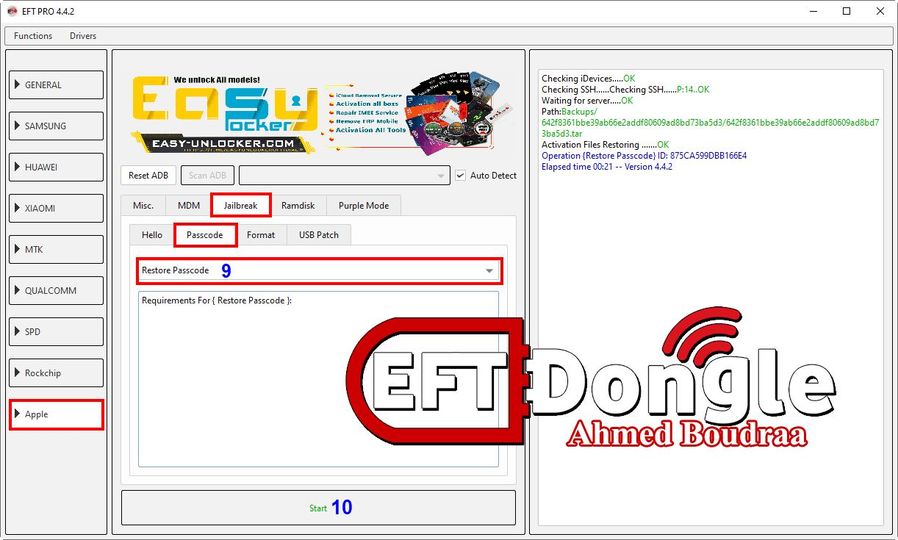

iPhone 5s (iOS 12.5.7) Passcode Bypass

Jailbreak With Mac

Backup Passcode

Erasse iPhone 12.X

Jailbreak With Mac

Restore Passcode

EFT_PRO

iPhone 5s (iOS 12.5.7) Passcode Bypass

Jailbreak With Mac

Backup Passcode

Erasse iPhone 12.X

Jailbreak With Mac

Restore Passcode

EFT_PRO

رد: تجارب الاعضاء الناجحة فى تصليح و تفليش و فك شفرات الاجهزة على EFT Dongle

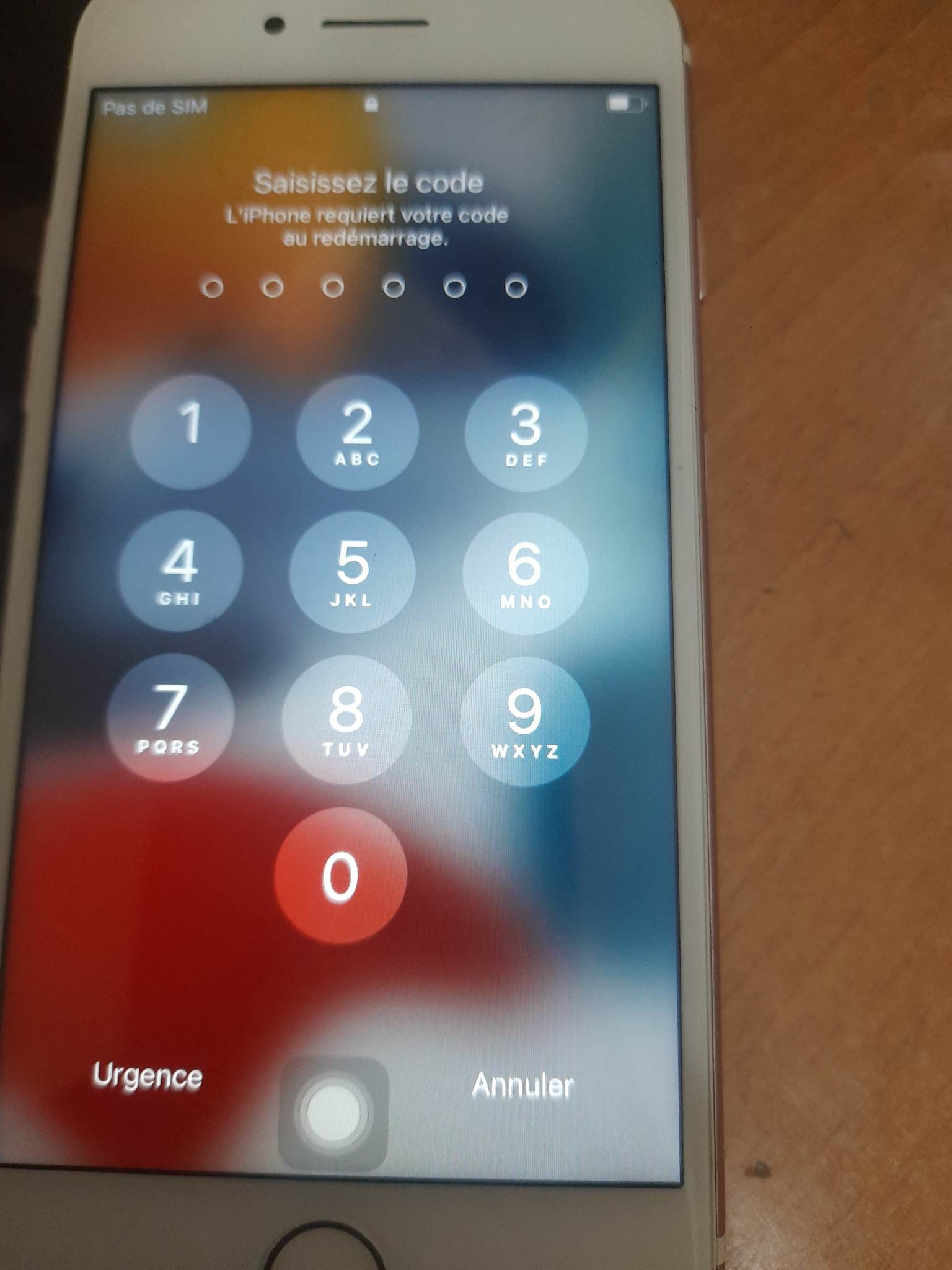

iPhone 7

Passcode Bypass With Signal

Done By EFT Pro 4.4.1

[video=youtube;Ps-G-Pec4TA]https://www.youtube.com/watch?v=Ps-G-Pec4TA&ab_channel=EFTDongle[/video]

iPhone 7

Passcode Bypass With Signal

Done By EFT Pro 4.4.1

[video=youtube;Ps-G-Pec4TA]https://www.youtube.com/watch?v=Ps-G-Pec4TA&ab_channel=EFTDongle[/video]

رد: تجارب الاعضاء الناجحة فى تصليح و تفليش و فك شفرات الاجهزة على EFT Dongle

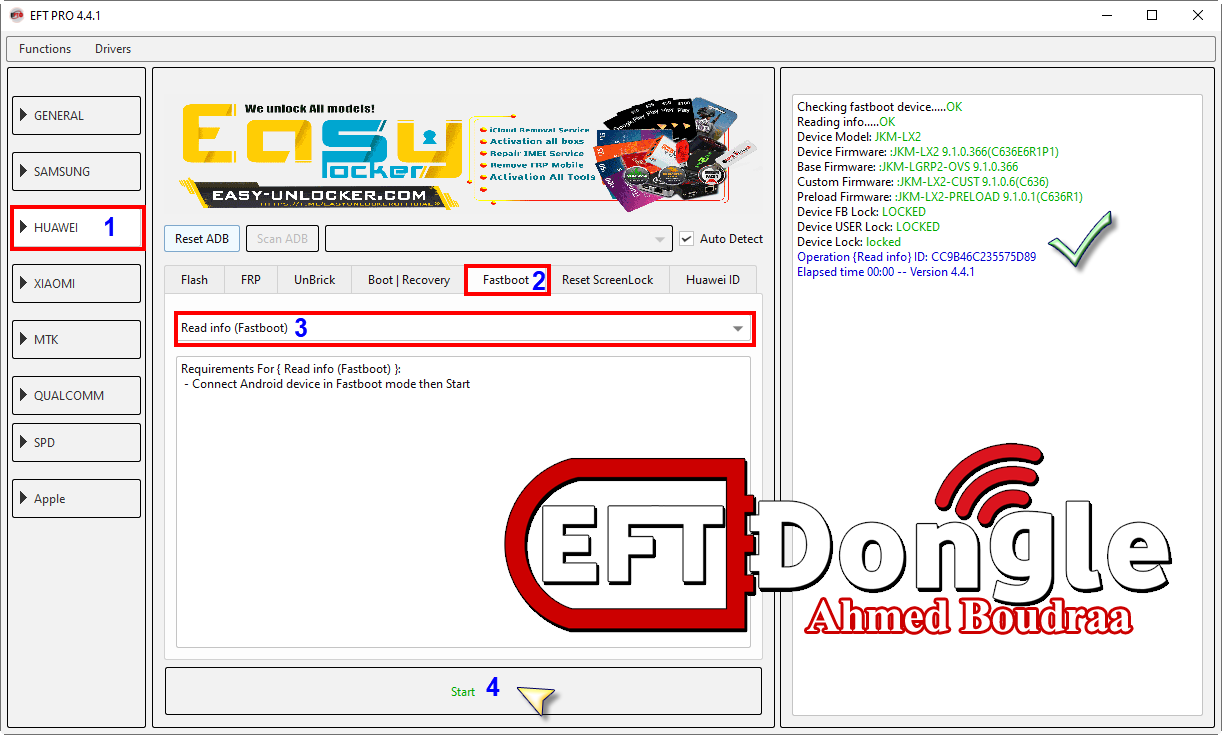

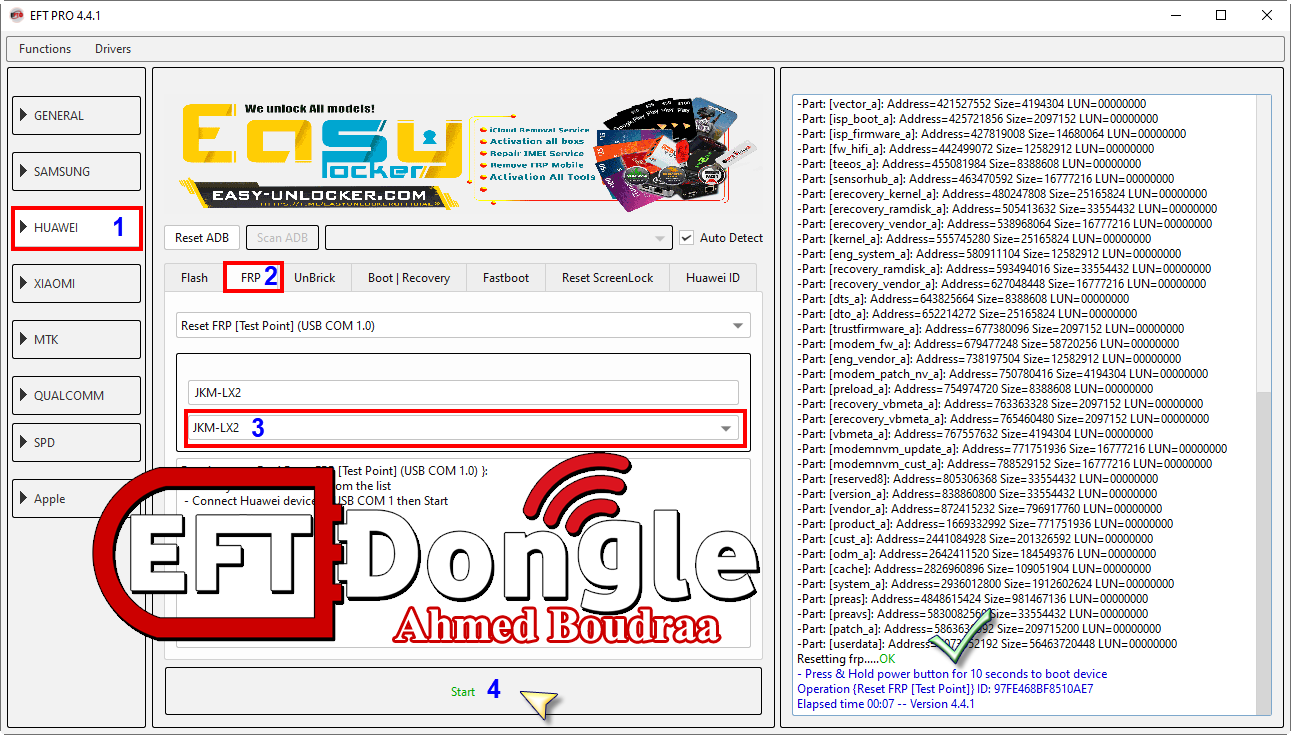

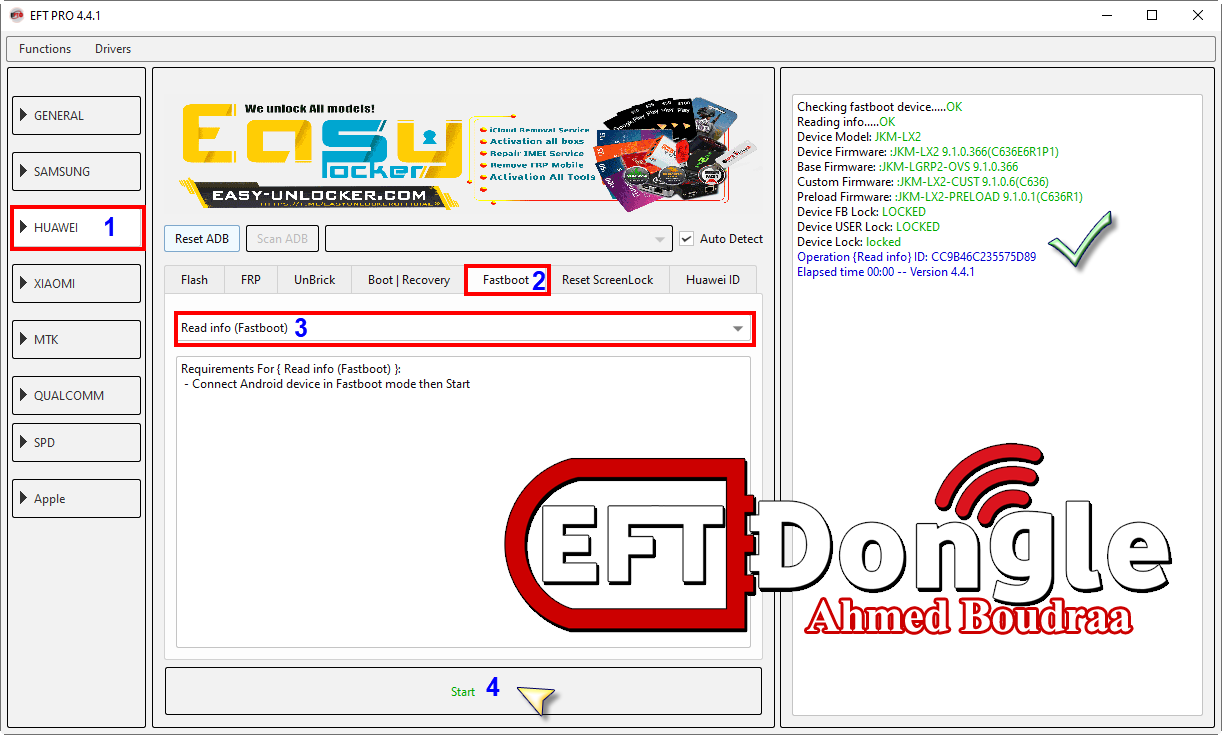

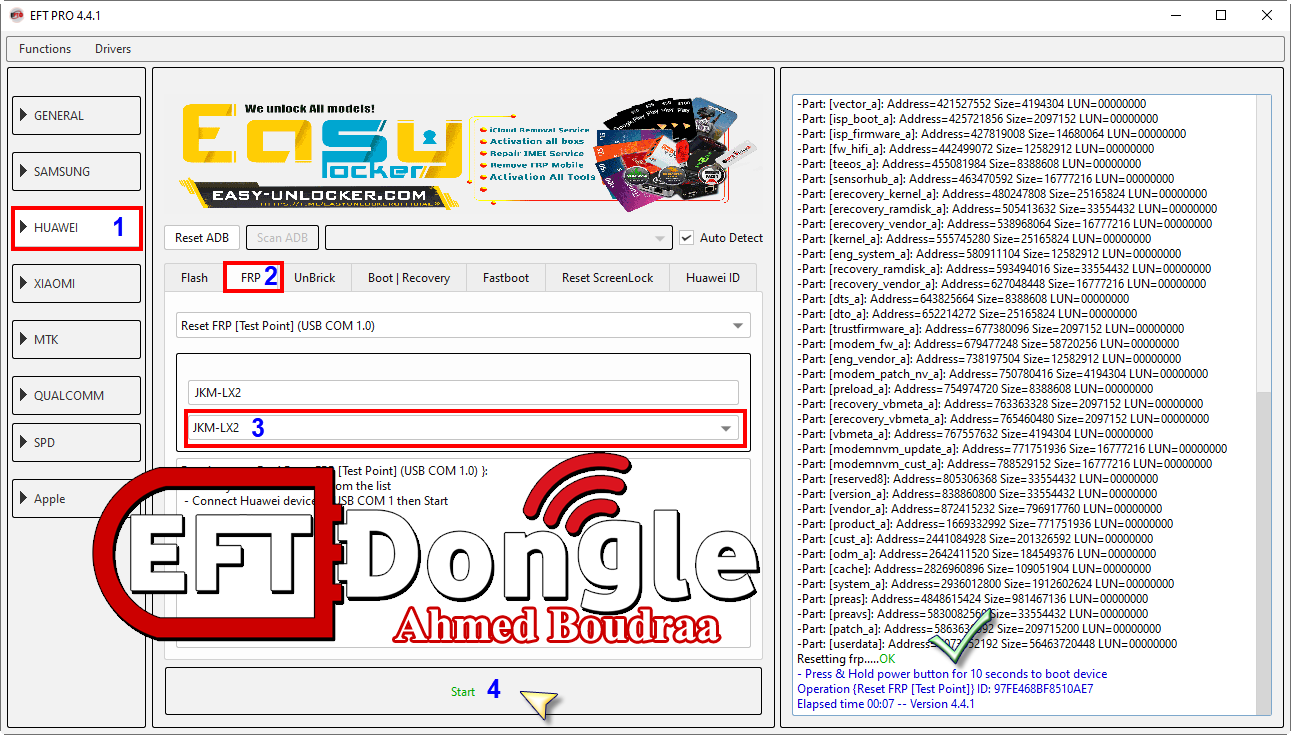

HUAWEI Y9 2019 (JKM-LX2)

Reset FRP [Test Point]

EFT Pro 4.4.1 king

HUAWEI Y9 2019 (JKM-LX2)

Reset FRP [Test Point]

EFT Pro 4.4.1 king

كود:

[B][FONT=Arial Black]Checking fastboot device.....OK

Reading info.....OK

Device Model: JKM-LX2

Device Firmware: :JKM-LX2 9.1.0.366(C636E6R1P1)

Base Firmware: :JKM-LGRP2-OVS 9.1.0.366

Custom Firmware: :JKM-LX2-CUST 9.1.0.6(C636)

Preload Firmware: :JKM-LX2-PRELOAD 9.1.0.1(C636R1)

Device FB Lock: LOCKED

Device USER Lock: LOCKED

Device Lock: locked

Operation {Read info} ID: CC9B46C235575D89

Elapsed time 00:00 -- Version 4.4.1

[/FONT][/B]

كود:

[B][FONT=Arial Black]Waiting for USB COM 1 port.....Detected {COM37}

Reading data from server.....OK

Opening Port.....OK

Writing loaders.....OK

Reading GPT.....OK

-Part: [frp]: Address=524288 Size=524288 LUN=00000000

-Part: [persist]: Address=1048576 Size=2097152 LUN=00000000

-Part: [reserved1]: Address=3145728 Size=5242880 LUN=00000000

-Part: [reserved6]: Address=8388608 Size=524288 LUN=00000000

-Part: [vrl]: Address=8912896 Size=524288 LUN=00000000

-Part: [vrl_backup]: Address=9437184 Size=524288 LUN=00000000

-Part: [modem_secure]: Address=9961472 Size=8912896 LUN=00000000

-Part: [nvme]: Address=18874368 Size=5242880 LUN=00000000

-Part: [certification]: Address=24117248 Size=1048576 LUN=00000000

-Part: [oeminfo]: Address=25165824 Size=67108864 LUN=00000000

-Part: [secure_storage]: Address=92274688 Size=33554432 LUN=00000000

-Part: [modem_om]: Address=125829120 Size=33554432 LUN=00000000

-Part: [modemnvm_factory]: Address=159383552 Size=16777216 LUN=00000000

-Part: [modemnvm_backup]: Address=176160768 Size=16777216 LUN=00000000

-Part: [modemnvm_img]: Address=192937984 Size=35651584 LUN=00000000

-Part: [reserved7]: Address=228589568 Size=2097152 LUN=00000000

-Part: [hisee_encos]: Address=230686720 Size=4194304 LUN=00000000

-Part: [veritykey]: Address=234881024 Size=1048576 LUN=00000000

-Part: [ddr_para]: Address=235929600 Size=1048576 LUN=00000000

-Part: [modem_driver_a]: Address=236978176 Size=20971520 LUN=00000000

-Part: [reserved2]: Address=257949696 Size=7340032 LUN=00000000

-Part: [splash2]: Address=265289728 Size=83886080 LUN=00000000

-Part: [bootfail_info]: Address=349175808 Size=2097152 LUN=00000000

-Part: [misc]: Address=351272960 Size=2097152 LUN=00000000

-Part: [dfx]: Address=353370112 Size=16777216 LUN=00000000

-Part: [rrecord]: Address=370147328 Size=16777216 LUN=00000000

-Part: [fw_lpm3_a]: Address=386924544 Size=262144 LUN=00000000

-Part: [reserved3_a]: Address=387186688 Size=3932160 LUN=00000000

-Part: [hdcp_a]: Address=391118848 Size=1048576 LUN=00000000

-Part: [hisee_img_a]: Address=392167424 Size=4194304 LUN=00000000

-Part: [hhee_a]: Address=396361728 Size=4194304 LUN=00000000

-Part: [hisee_fs_a]: Address=400556032 Size=8388608 LUN=00000000

-Part: [fastboot_a]: Address=408944640 Size=12582912 LUN=00000000

-Part: [vector_a]: Address=421527552 Size=4194304 LUN=00000000

-Part: [isp_boot_a]: Address=425721856 Size=2097152 LUN=00000000

-Part: [isp_firmware_a]: Address=427819008 Size=14680064 LUN=00000000

-Part: [fw_hifi_a]: Address=442499072 Size=12582912 LUN=00000000

-Part: [teeos_a]: Address=455081984 Size=8388608 LUN=00000000

-Part: [sensorhub_a]: Address=463470592 Size=16777216 LUN=00000000

-Part: [erecovery_kernel_a]: Address=480247808 Size=25165824 LUN=00000000

-Part: [erecovery_ramdisk_a]: Address=505413632 Size=33554432 LUN=00000000

-Part: [erecovery_vendor_a]: Address=538968064 Size=16777216 LUN=00000000

-Part: [kernel_a]: Address=555745280 Size=25165824 LUN=00000000

-Part: [eng_system_a]: Address=580911104 Size=12582912 LUN=00000000

-Part: [recovery_ramdisk_a]: Address=593494016 Size=33554432 LUN=00000000

-Part: [recovery_vendor_a]: Address=627048448 Size=16777216 LUN=00000000

-Part: [dts_a]: Address=643825664 Size=8388608 LUN=00000000

-Part: [dto_a]: Address=652214272 Size=25165824 LUN=00000000

-Part: [trustfirmware_a]: Address=677380096 Size=2097152 LUN=00000000

-Part: [modem_fw_a]: Address=679477248 Size=58720256 LUN=00000000

-Part: [eng_vendor_a]: Address=738197504 Size=12582912 LUN=00000000

-Part: [modem_patch_nv_a]: Address=750780416 Size=4194304 LUN=00000000

-Part: [preload_a]: Address=754974720 Size=8388608 LUN=00000000

-Part: [recovery_vbmeta_a]: Address=763363328 Size=2097152 LUN=00000000

-Part: [erecovery_vbmeta_a]: Address=765460480 Size=2097152 LUN=00000000

-Part: [vbmeta_a]: Address=767557632 Size=4194304 LUN=00000000

-Part: [modemnvm_update_a]: Address=771751936 Size=16777216 LUN=00000000

-Part: [modemnvm_cust_a]: Address=788529152 Size=16777216 LUN=00000000

-Part: [reserved8]: Address=805306368 Size=33554432 LUN=00000000

-Part: [version_a]: Address=838860800 Size=33554432 LUN=00000000

-Part: [vendor_a]: Address=872415232 Size=796917760 LUN=00000000

-Part: [product_a]: Address=1669332992 Size=771751936 LUN=00000000

-Part: [cust_a]: Address=2441084928 Size=201326592 LUN=00000000

-Part: [odm_a]: Address=2642411520 Size=184549376 LUN=00000000

-Part: [cache]: Address=2826960896 Size=109051904 LUN=00000000

-Part: [system_a]: Address=2936012800 Size=1912602624 LUN=00000000

-Part: [preas]: Address=4848615424 Size=981467136 LUN=00000000

-Part: [preavs]: Address=5830082560 Size=33554432 LUN=00000000

-Part: [patch_a]: Address=5863636992 Size=209715200 LUN=00000000

-Part: [userdata]: Address=6073352192 Size=56463720448 LUN=00000000

Resetting frp.....OK

- Press & Hold power button for 10 seconds to boot device

Operation {Reset FRP [Test Point]} ID: 97FE468BF8510AE7

Elapsed time 00:07 -- Version 4.4.1

[/FONT][/B]رد: تجارب الاعضاء الناجحة فى تصليح و تفليش و فك شفرات الاجهزة على EFT Dongle

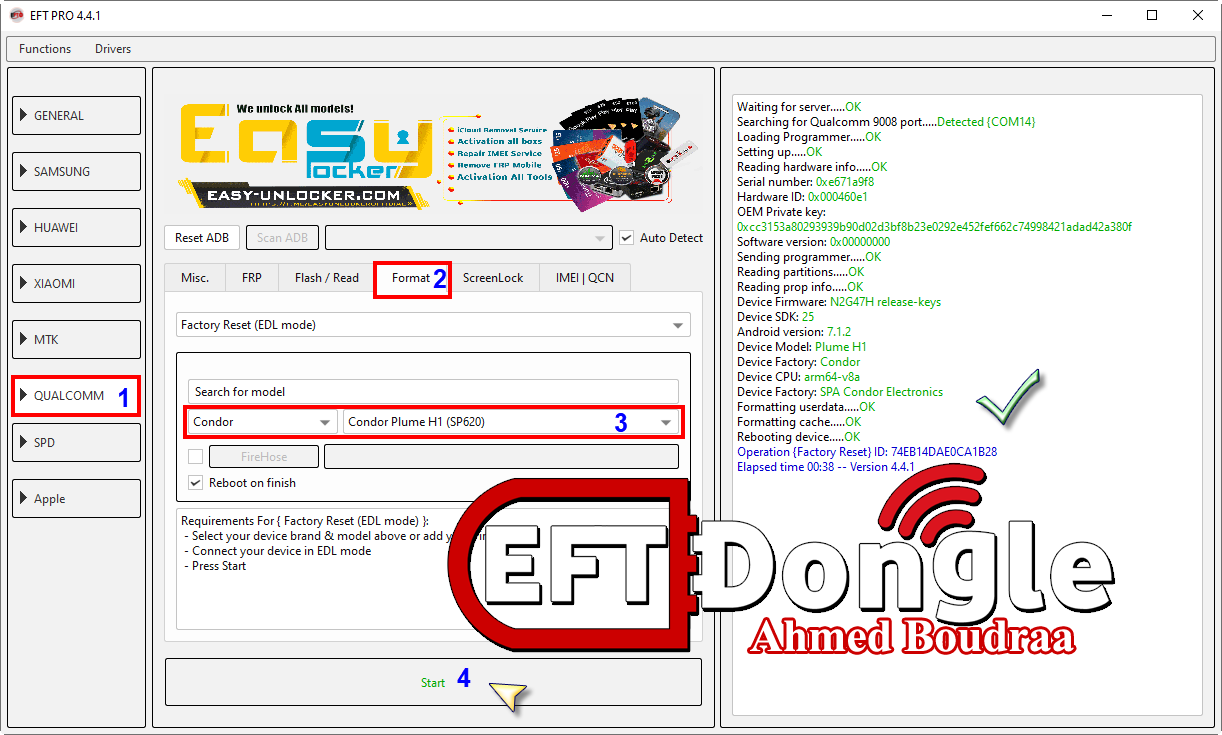

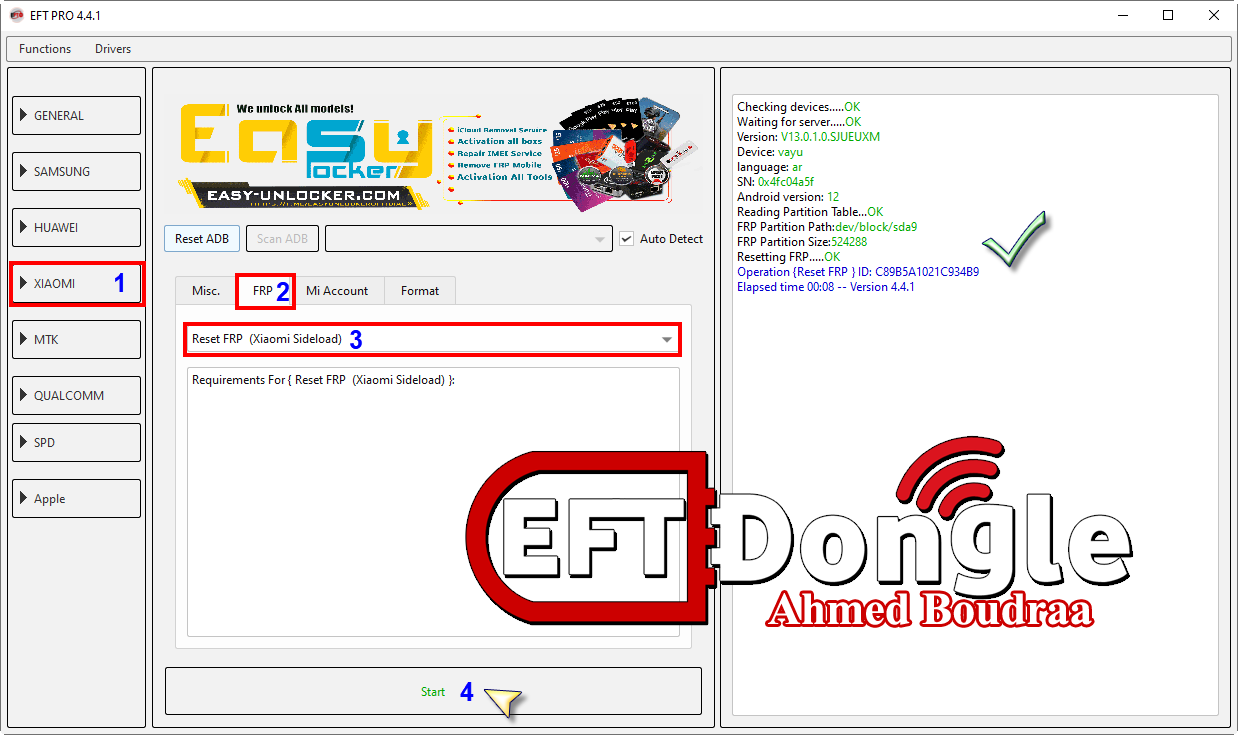

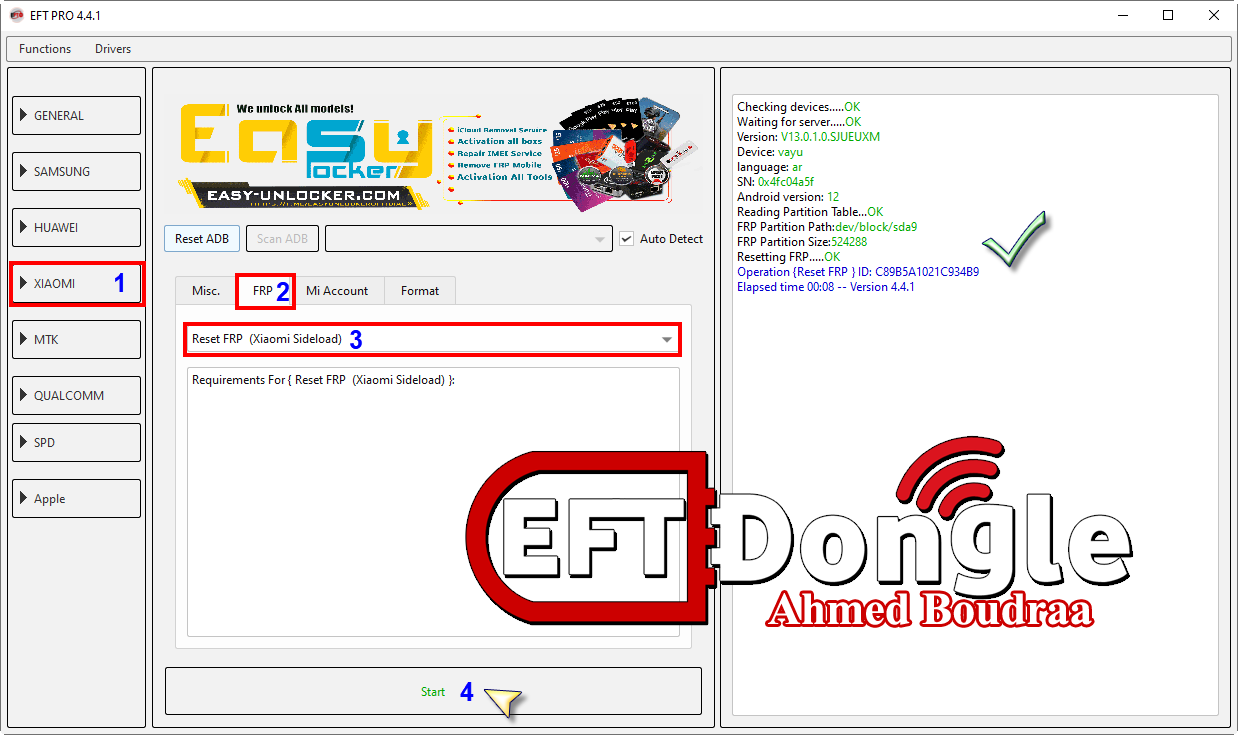

POCO X3 Pro (vayu) Reset FRP

POCO X3 Pro (vayu) Reset FRP

كود:

[B][FONT=Arial Black]Checking devices.....OK

Waiting for server.....OK

Version: V13.0.1.0.SJUEUXM

Device: vayu

language: ar

SN: 0x4fc04a5f

Android version: 12

Reading Partition Table...OK

FRP Partition Path:dev/block/sda9

FRP Partition Size:524288

Resetting FRP.....OK

Operation {Reset FRP } ID: C89B5A1021C934B9

Elapsed time 00:08 -- Version 4.4.1

[/FONT][/B]mounirblidaa

عضو أساسي

رد: تجارب الاعضاء الناجحة فى تصليح و تفليش و فك شفرات الاجهزة على EFT Dongle

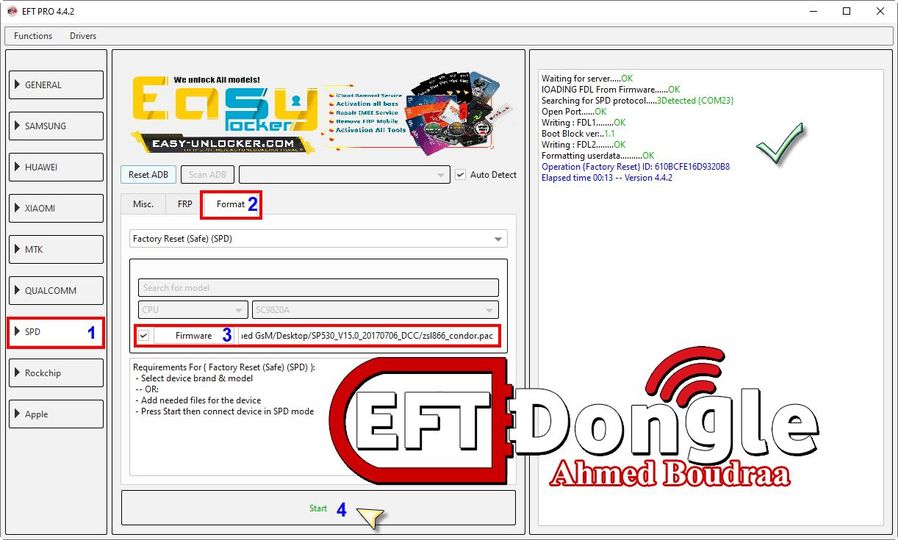

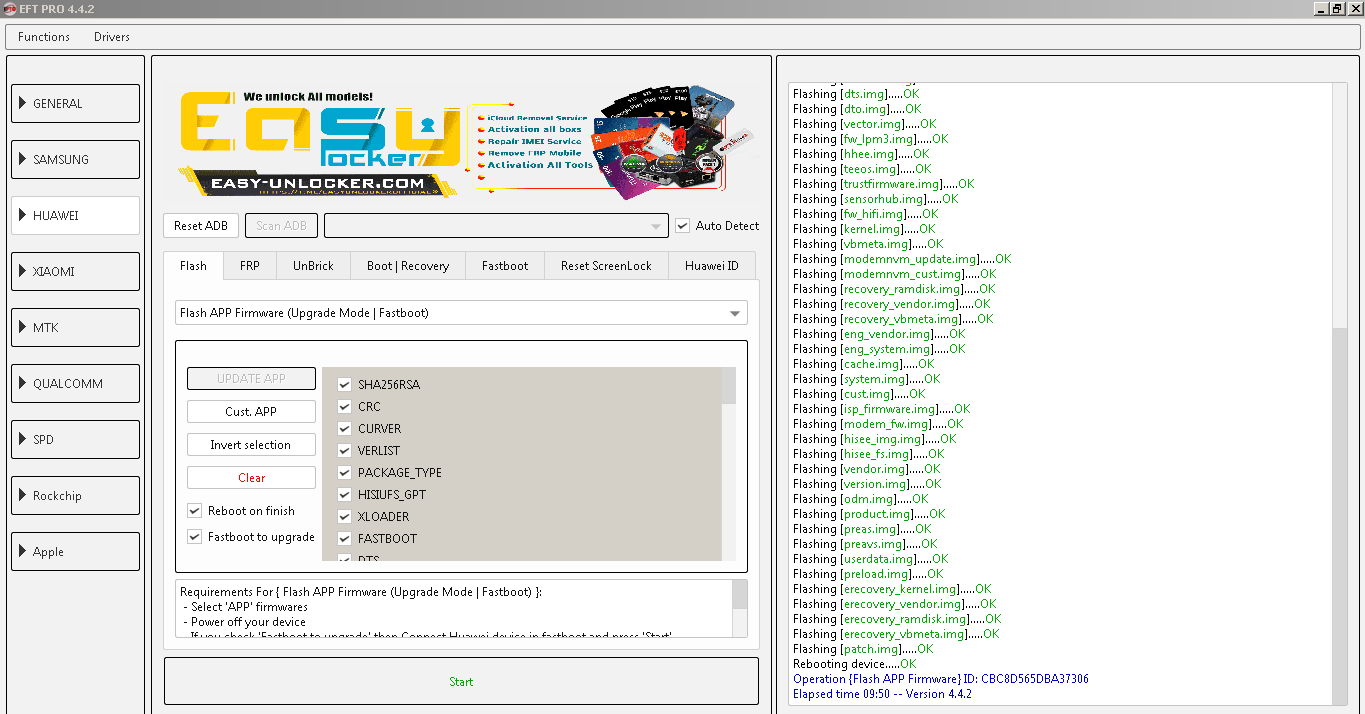

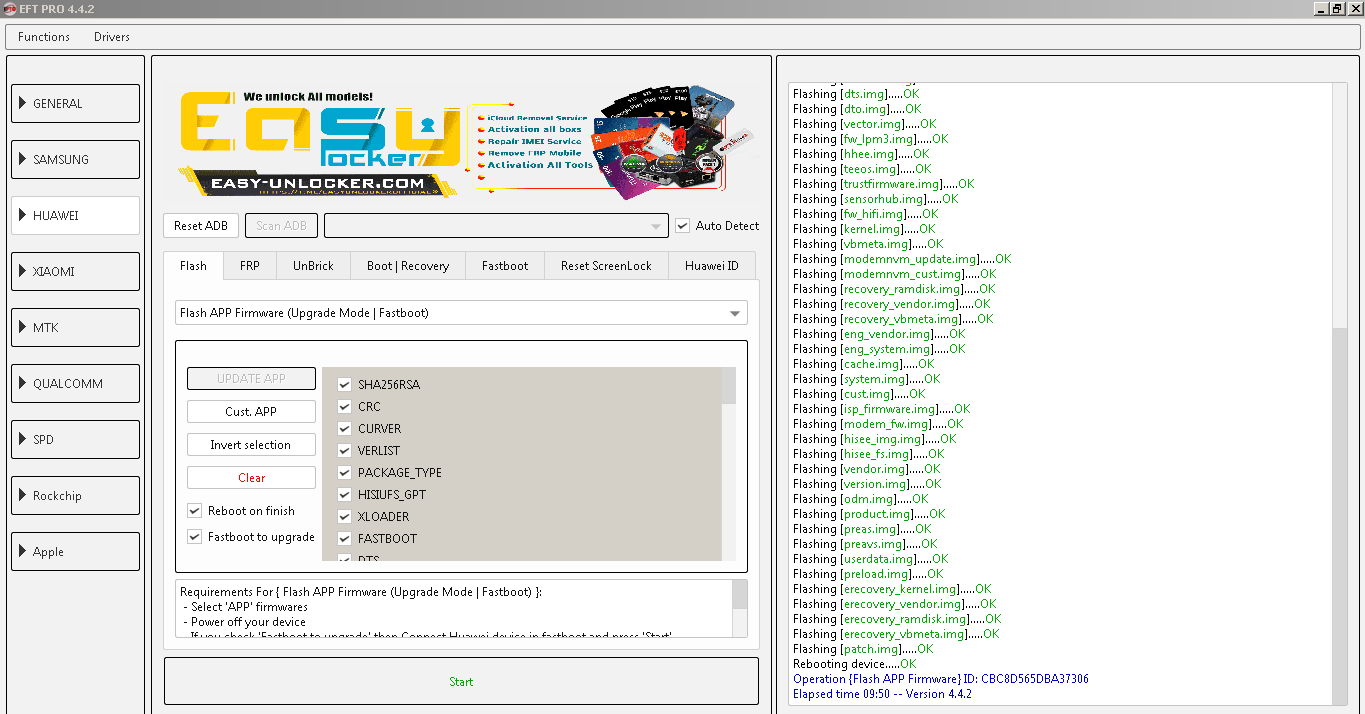

تفليش هاتف Huawei nova 3i

تفليش هاتف Huawei nova 3i

Checking fastboot device.....OK

Reading info.....OK

Device Model: INE-LX2

Device Firmware: :INE-LX2 9.1.0.227(C636E2R1P1)

Base Firmware: :INE-LGRP2-OVS 9.1.0.227

Custom Firmware: :INE-LX2-CUST 9.1.0.2(C636)

Preload Firmware: :INE-L22-PRELOAD 9.0.1.1(C636R1)

Device FB Lock: LOCKED

Device USER Lock: LOCKED

Device Lock: locked

Checking needed files.....OK

Writing image 1.....OK

Writing image 2.....OK

Writing image 3.....OK

Switching to upgrade mode.....OK

Waiting for Upgrade Mode port.....OK

Connecting to device.....OK

Start processing file [C:/Users/LENOVO/Desktop/update_sd/UPDATE.APP] 3,92 GB:

Firmware version: INE 9.0.2(OVS)

Flashing [sha256rsa.img].....OK

Flashing [crc.img].....OK

Flashing [curver.img].....OK

Flashing [verlist.img].....OK

Flashing [package_type.img].....OK

Flashing [hisiufs_gpt.img].....OK

Flashing [xloader.img].....OK

Flashing [fastboot.img].....OK

Flashing [dts.img].....OK

Flashing [dto.img].....OK

Flashing [vector.img].....OK

Flashing [fw_lpm3.img].....OK

Flashing [hhee.img].....OK

Flashing [teeos.img].....OK

Flashing [trustfirmware.img].....OK

Flashing [sensorhub.img].....OK

Flashing [fw_hifi.img].....OK

Flashing [kernel.img].....OK

Flashing [vbmeta.img].....OK

Flashing [modemnvm_update.img].....OK

Flashing [modemnvm_cust.img].....OK

Flashing [recovery_ramdisk.img].....OK

Flashing [recovery_vendor.img].....OK

Flashing [recovery_vbmeta.img].....OK

Flashing [eng_vendor.img].....OK

Flashing [eng_system.img].....OK

Flashing [cache.img].....OK

Flashing [system.img].....OK

Flashing [cust.img].....OK

Flashing [isp_firmware.img].....OK

Flashing [modem_fw.img].....OK

Flashing [hisee_img.img].....OK

Flashing [hisee_fs.img].....OK

Flashing [vendor.img].....OK

Flashing [version.img].....OK

Flashing [odm.img].....OK

Flashing [product.img].....OK

Flashing [preas.img].....OK

Flashing [preavs.img].....OK

Flashing [userdata.img].....OK

Flashing [preload.img].....OK

Flashing [erecovery_kernel.img].....OK

Flashing [erecovery_vendor.img].....OK

Flashing [erecovery_ramdisk.img].....OK

Flashing [erecovery_vbmeta.img].....OK

Flashing [patch.img].....OK

Rebooting device.....OK

Operation {Flash APP Firmware} ID: CBC8D565DBA37306

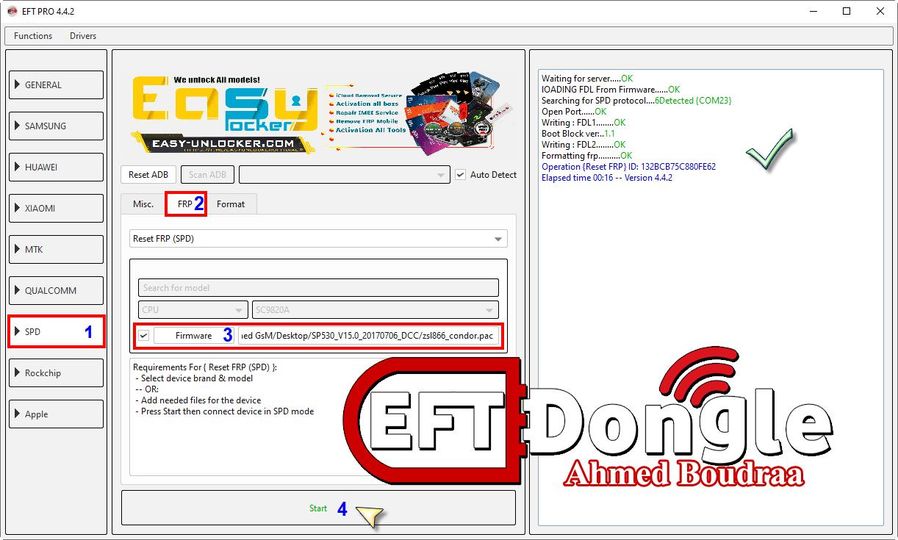

Elapsed time 09:50 -- Version 4.4.2

رد: تجارب الاعضاء الناجحة فى تصليح و تفليش و فك شفرات الاجهزة على EFT Dongle

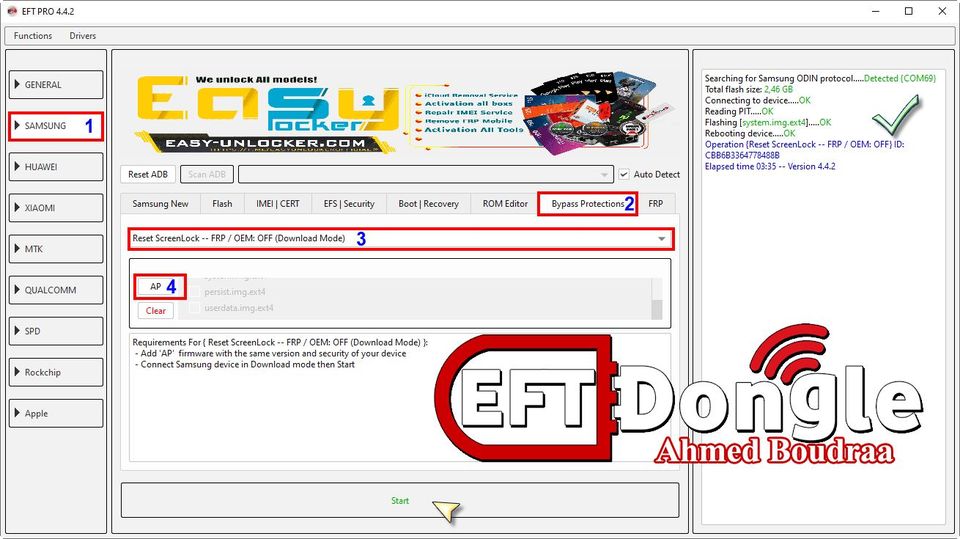

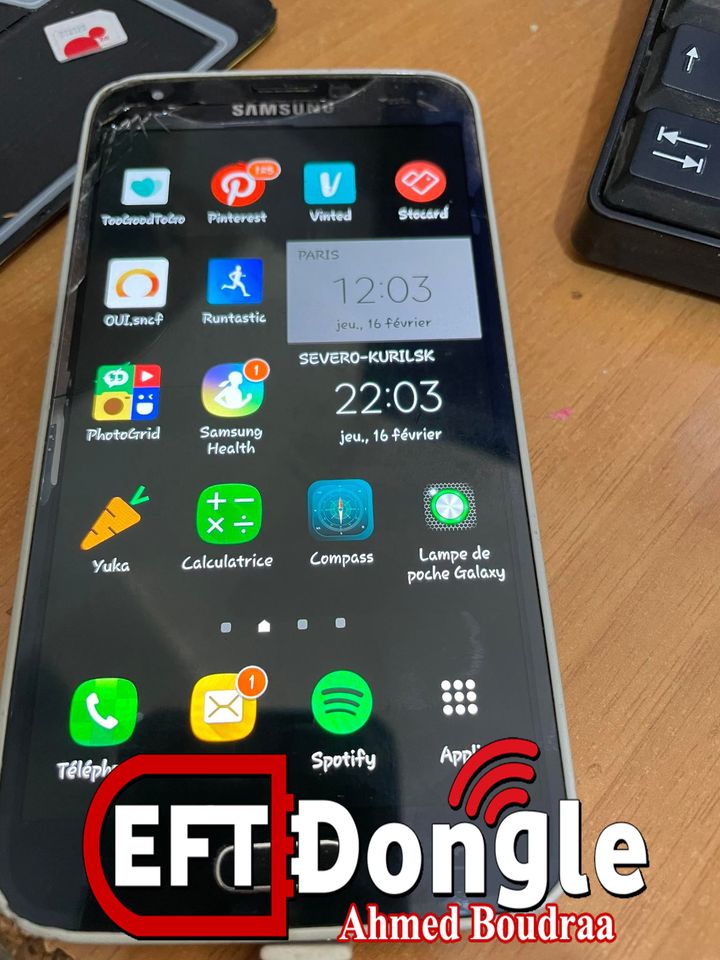

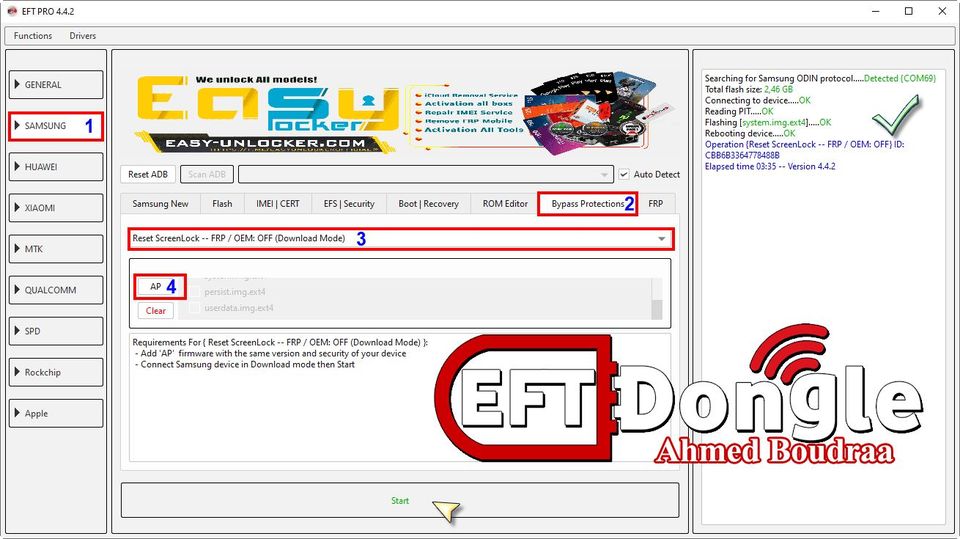

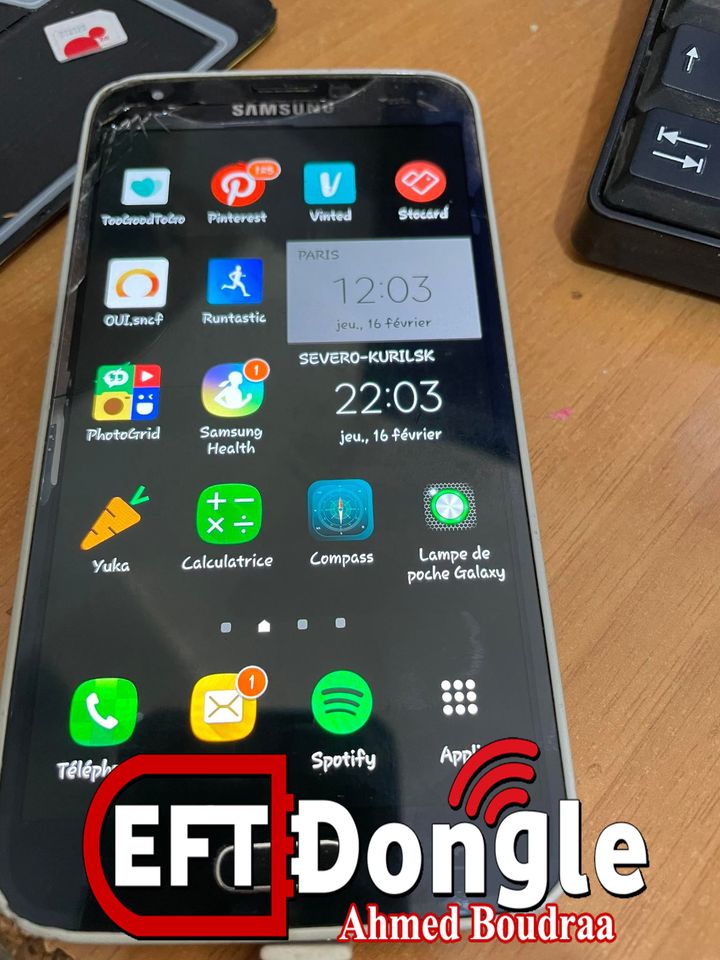

Samsung S5 G900F U1

Reset ScreenLock -- FRP / OEM: OFF

Remove ScreenLock Without Data Lost

king EFT Pro 4.4.2

Samsung S5 G900F U1

Reset ScreenLock -- FRP / OEM: OFF

Remove ScreenLock Without Data Lost

king EFT Pro 4.4.2

رد: تجارب الاعضاء الناجحة فى تصليح و تفليش و فك شفرات الاجهزة على EFT Dongle

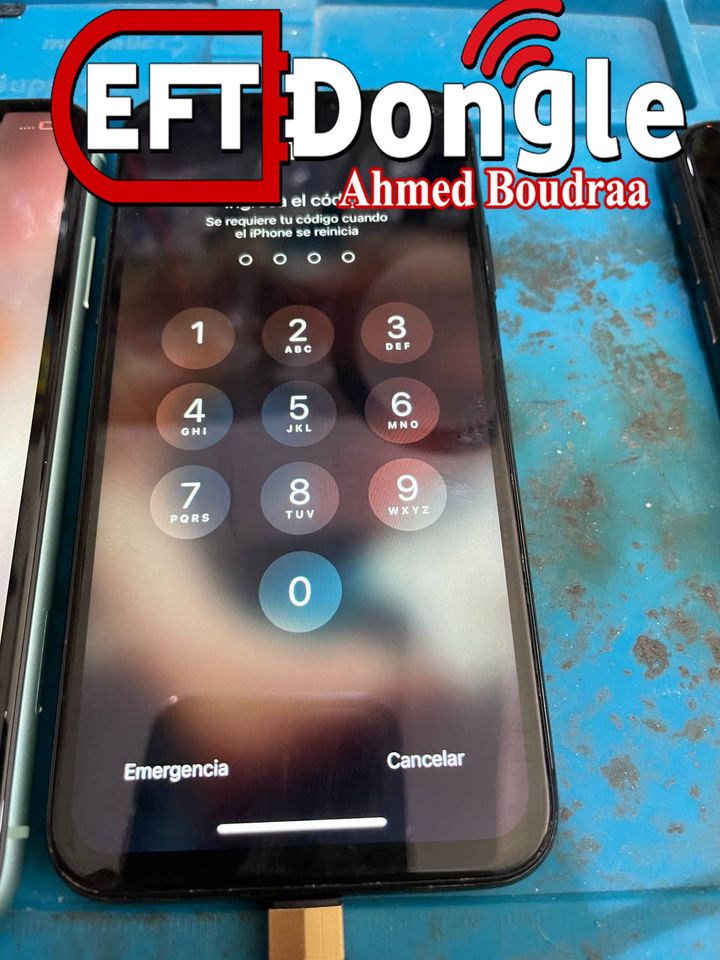

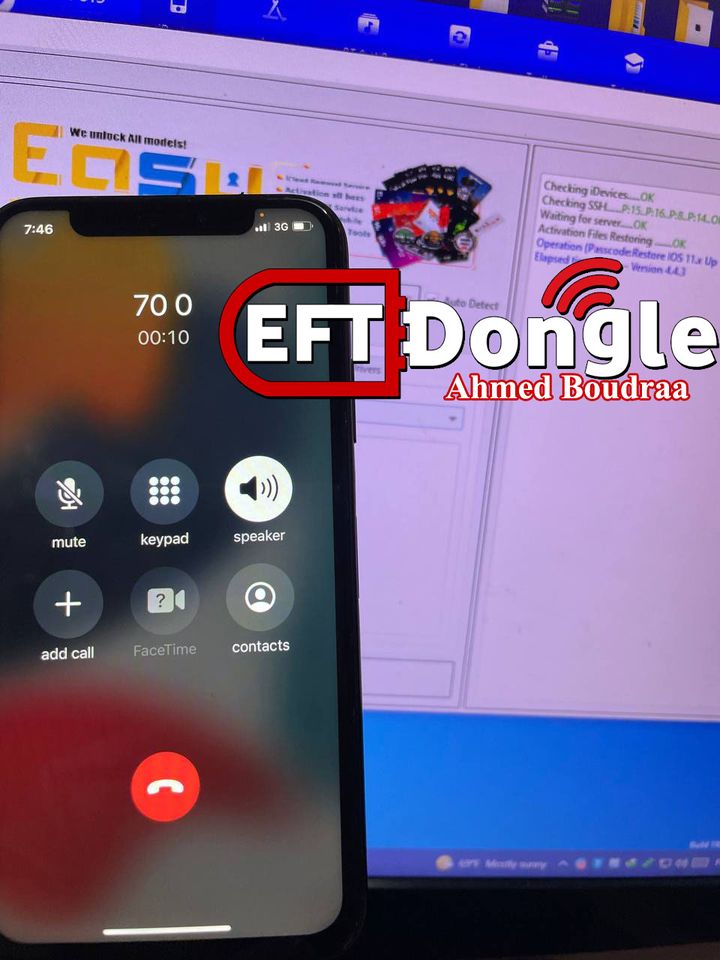

iPhone X iOS 16.3.1

Passcode Bypass With Signal

king EFT Pro 4.4.2

[video=youtube;Xsxk5yBQkZ0]https://www.youtube.com/watch?v=Xsxk5yBQkZ0&ab_channel=EFTDongle[/video]

iPhone X iOS 16.3.1

Passcode Bypass With Signal

king EFT Pro 4.4.2

[video=youtube;Xsxk5yBQkZ0]https://www.youtube.com/watch?v=Xsxk5yBQkZ0&ab_channel=EFTDongle[/video]

رد: تجارب الاعضاء الناجحة فى تصليح و تفليش و فك شفرات الاجهزة على EFT Dongle

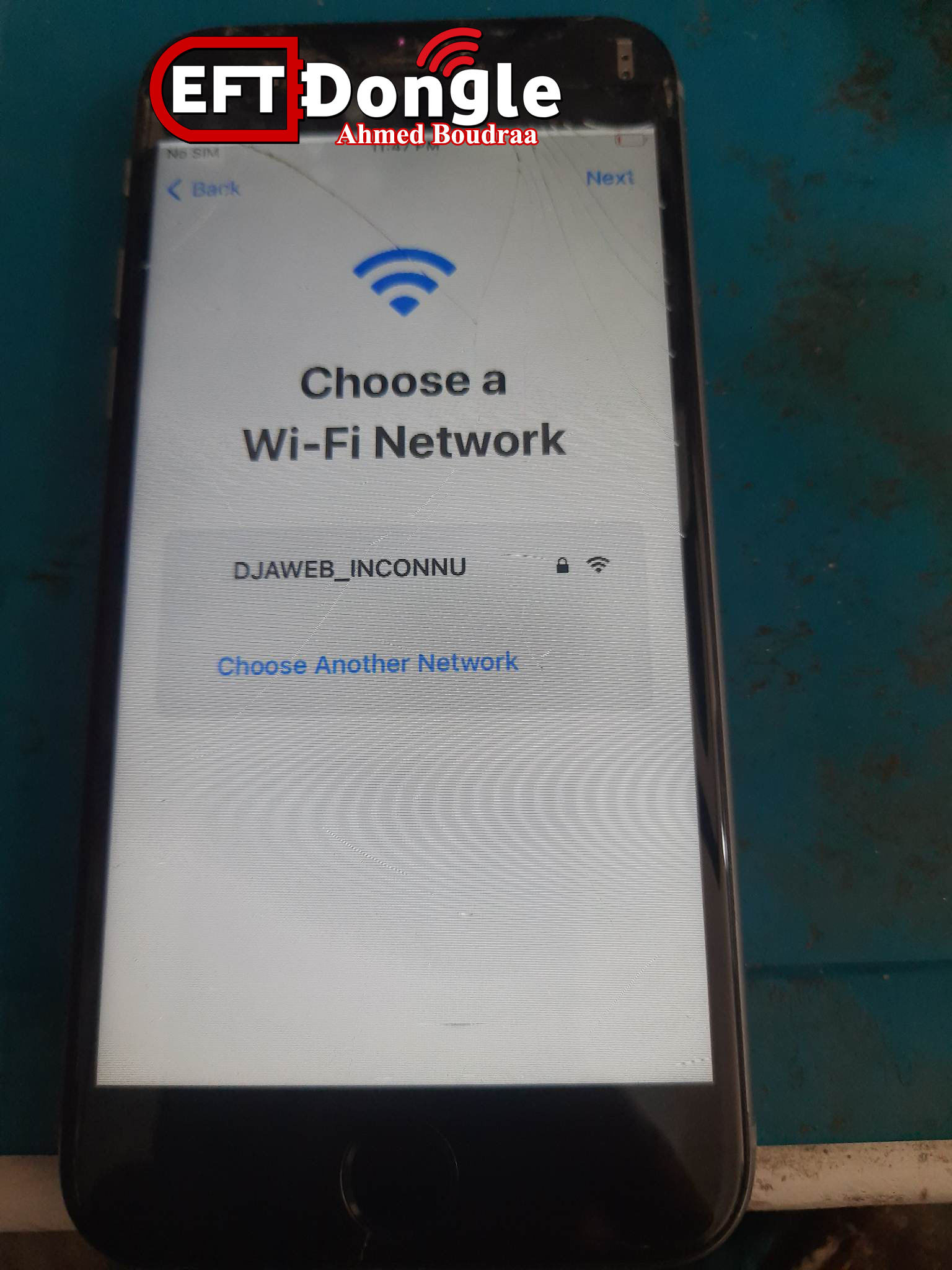

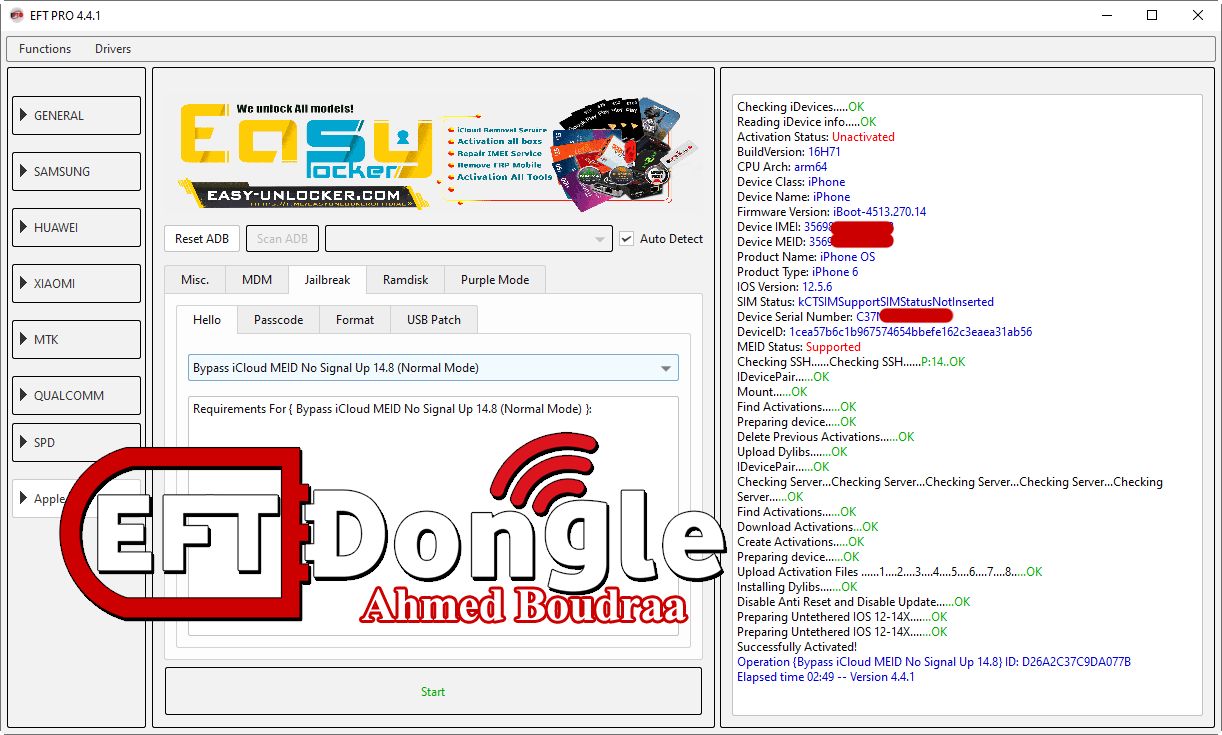

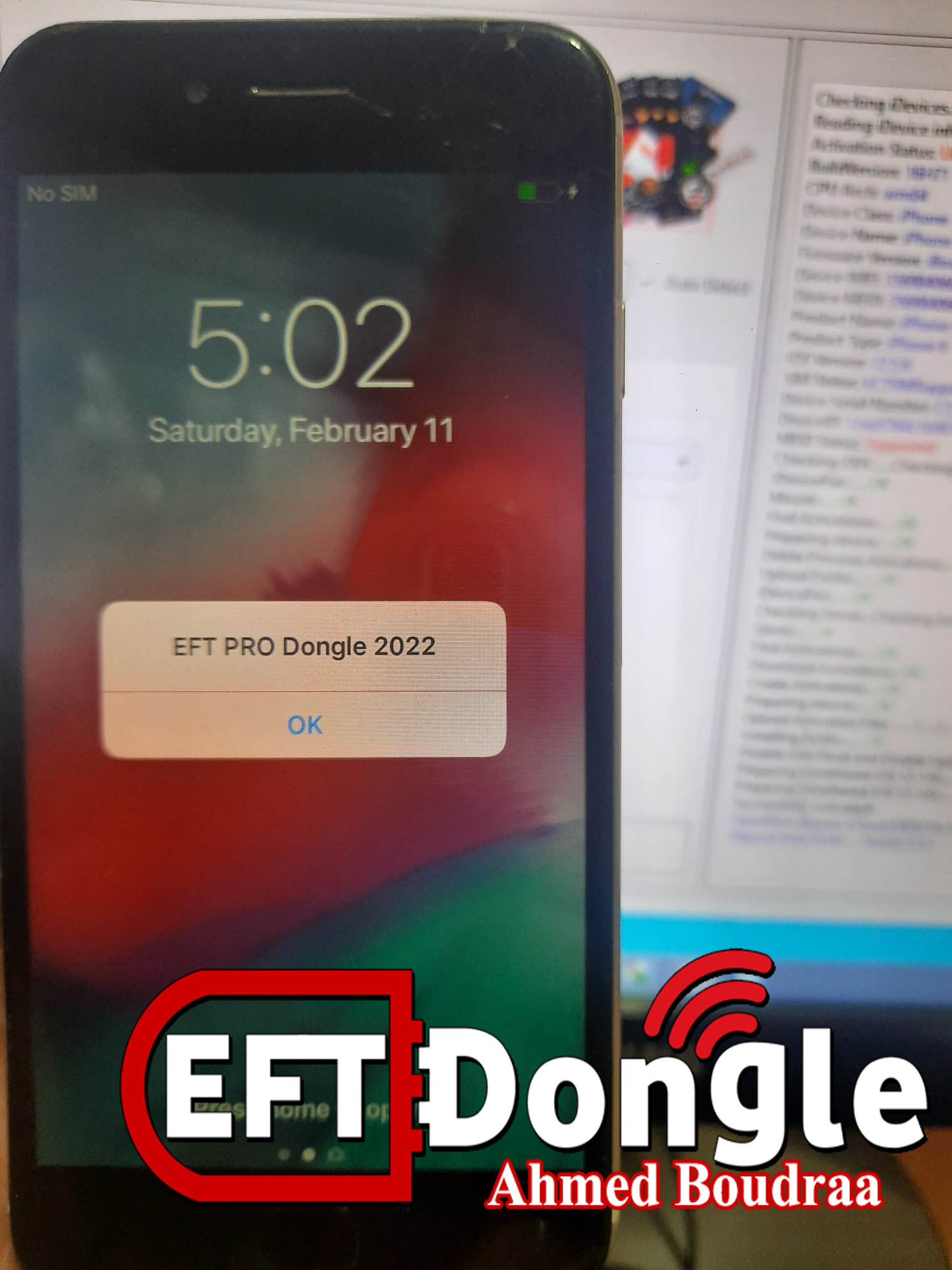

iPhone 6 ( iOS 12.4.8 ) Passcode Bypass

Jailbreak With Mac

Backup Passcode

Erasse iPhone 12.X

Jailbreak With Mac or Windows

Restore Passcode

EFT_PRO

iPhone 6 ( iOS 12.4.8 ) Passcode Bypass

Jailbreak With Mac

Backup Passcode

Erasse iPhone 12.X

Jailbreak With Mac or Windows

Restore Passcode

EFT_PRO

رد: تجارب الاعضاء الناجحة فى تصليح و تفليش و فك شفرات الاجهزة على EFT Dongle

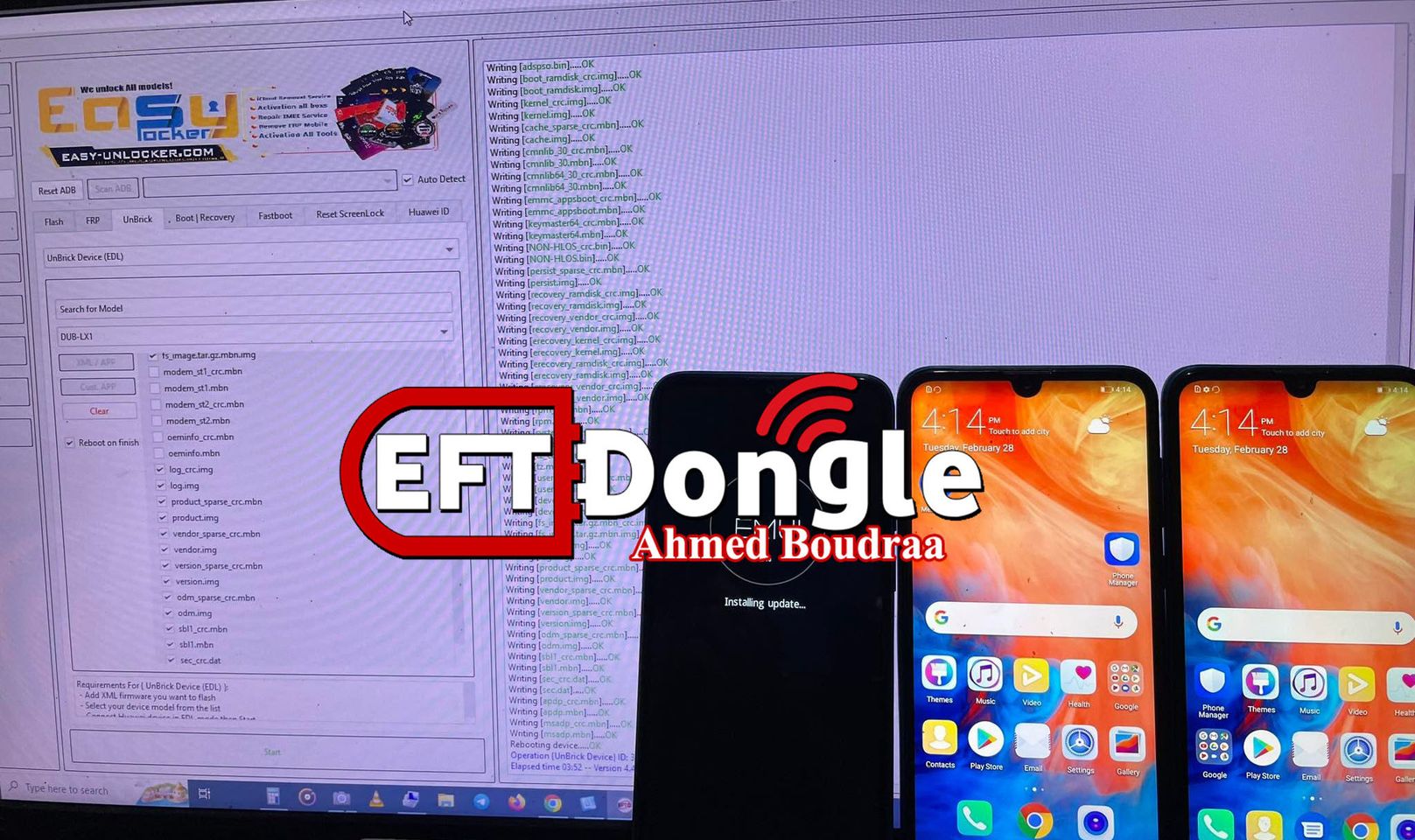

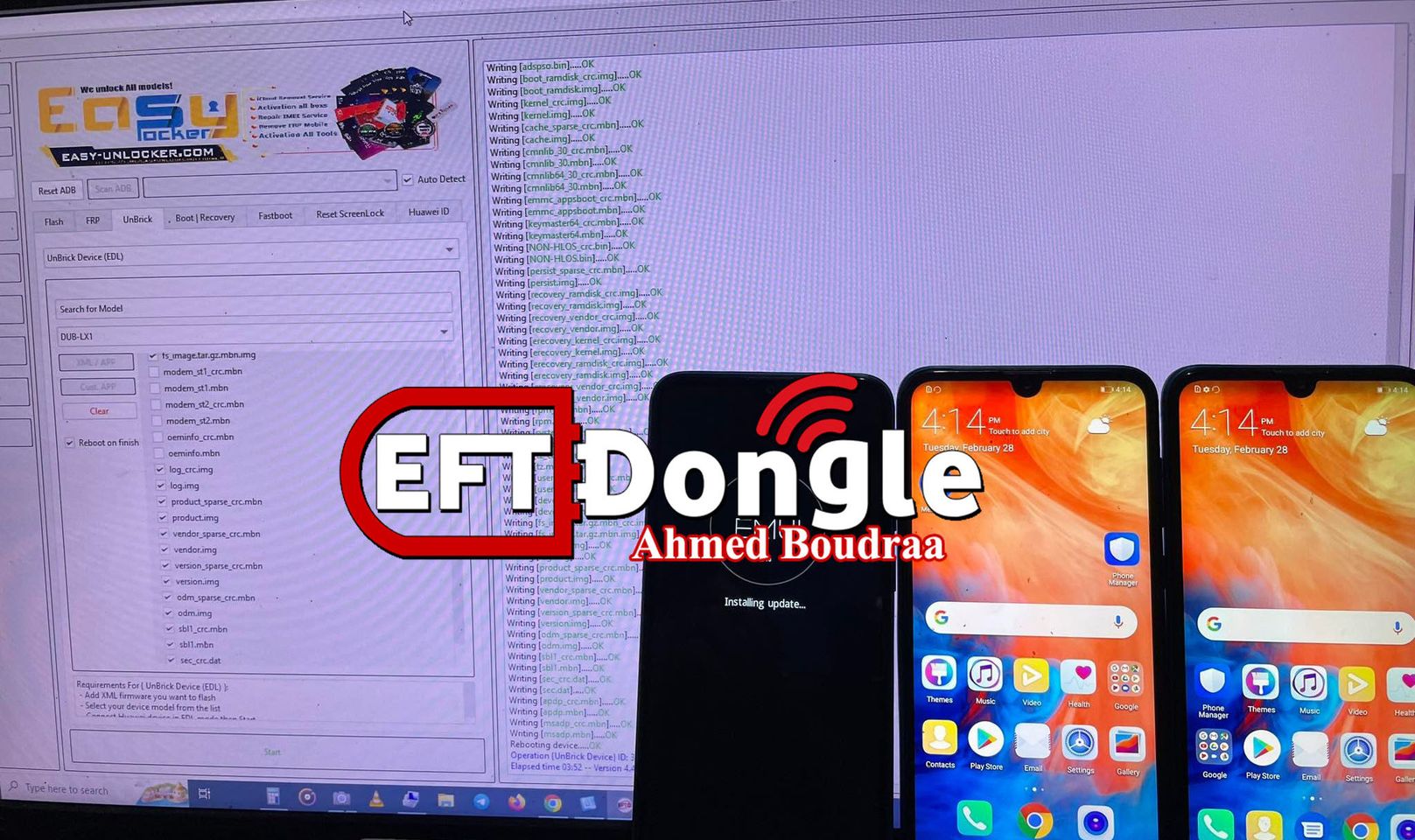

Huawei Y7 2019 (dub-lx1) X3 phone

تفليش وحل مشكله انقطاع الصوت في المكالمة

Flash and solve the problem of sound in the call

EFT Pro King

Huawei Y7 2019 (dub-lx1) X3 phone

تفليش وحل مشكله انقطاع الصوت في المكالمة

Flash and solve the problem of sound in the call

EFT Pro King